https://anonyviet.com Webiste chia sẻ kiến thức công nghệ thông tin, mạng máy tính, bảo mật phổ biến nhất Việt Nam. Luôn cập nhật tin tức, thủ thuật nóng hổi nhất Sun, 24 Jan 2021 12:44:50 +0000 vi hourly 1 https://anonyviet.com/wp-content/uploads/2018/10/cropped-ico-logo-75x75.png

https://anonyviet.com 32 32

https://anonyviet.com/ping-of-death-la-gi/ https://anonyviet.com/ping-of-death-la-gi/#respond Sun, 24 Jan 2021 12:43:05 +0000 https://anonyviet.com/?p=24614 Dưới đây là mọi thứ bạn cần biết về cuộc tấn công DDoS được gọi là lệnh “ping of death” hoặc “ping flood”.

Có rất nhiều thuật ngữ nghe có vẻ đáng sợ trong thế giới an ninh mạng, và “ping of death” cũng nguy hiểm không kém. Tuy nhiên cách thực hiện tấn công Ping of Death cũng không hề đơn giản, mặc dù vẫn còn là một vấn đề khó xử lý như một lỗ hổng bảo mật.

Hãy cùng khám phá Ping of Death là gì và nó hoạt động như thế nào.

“Ping là gì?”

Trước khi khám phá “ping of death” chết là gì, chúng ta phải xem “ping” là gì để xem nó có thể chống lại bạn như thế nào.

Bản thân một ping không có nguy hiểm. Trên thực tế, máy tính thực hiện rất nhiều thao tác ping khi bạn sử dụng Internet.

Ping cho phép bạn kiểm tra kết nối đã thông với nhau chưa. Nó giống như cách bạn nói “xin chào”, và đầu bên kia trả lời “xin chào” lại vậy.

Bạn thậm chí có thể thử lệnh ping bằng cách mở CMD lên và gõ lệnh ping 8.8.8.8 . Nó không thú vị lắm, vì tất cả những gì nó cho bạn biết là PC của bạn phải mất bao nhiêu mili giây để gửi một gói dữ liệu đến mục tiêu. Tuy nhiên, nó có thể chẩn đoán các sự cố máy chủ và xác định các lỗ hổng trong các kết nối bị lỗi.

Tấn công “Ping of Death” là gì?

Ping là vô hại trong thế giới mạng máy tính. Vậy, làm thế nào ai đó có thể biến công cụ vô hại này thành vũ khí?

Ping of Death là một trong nhiều loại tấn công từ chối dịch vụ phân tán (DDoS). Thông thường, khi mọi người sử dụng thuật ngữ “DDoS”, nó đề cập đến một loạt các kết nối làm sập mạng của máy chủ nào đó. Tuy nhiên, có nhiều cách mà hacker có thể bắt đầu một cuộc tấn công DDoS và Ping of Death cho phép thực hiện một cuộc tấn công với một máy tính duy nhất.

Để làm được điều này, hacker cần tìm một hệ thống cũ được kết nối với internet. Do hệ thống cũ nên nó đã được thiết lập trước khi triển khai rộng rãi IPv4. Điều này là do các mạng cũ này không có cách thích hợp để xử lý nếu ai đó gửi dữ liệu lớn hơn gói tối đa 65,535 byte.

Khi hacker tìm thấy hệ thống này, họ sẽ gửi một gói tin lớn hơn kích thước tối đa. Một hệ thống mạng hiện đại sẽ phát hiện và xử lý đúng cách gói dữ liệu khổng lồ này, nhưng một hệ thống cũ sẽ khó khăn với kích thước gói tin lớn hơn. Do đó, điều này có thể gây ra sự bất ổn định và làm mất kết nối mạng.

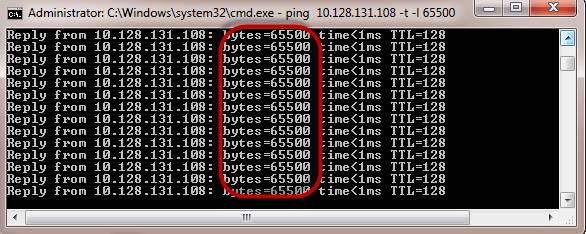

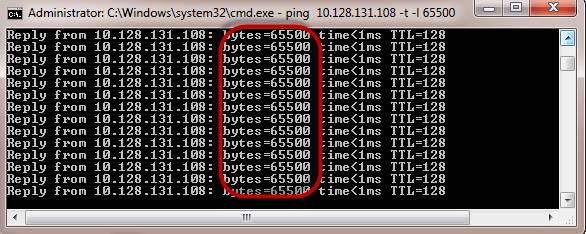

Chúng ta sẽ mở CMD lênh ping máy tính nạn nhân với gói dữ liệu vô hạn là 65500

Nhập lệnh sau: ping 10.10.20.10 –t | 65500

Tham số:

Bạn sẽ nhận được kết quả như hình dưới đây:

Việc làm ngập máy tính mục tiêu với các gói dữ liệu không ảnh hưởng nhiều đến nạn nhân. Để cuộc tấn công hiệu quả hơn, bạn nên tấn công máy tính mục tiêu bằng ping từ nhiều máy tính.

Cuộc tấn công trên có thể được sử dụng để tấn công Router hoặc Web server.

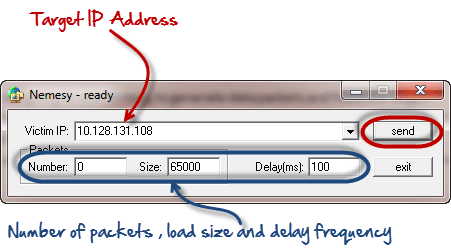

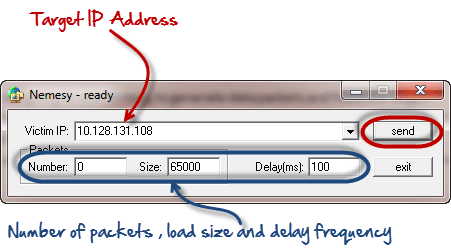

Bạn có thể dùng Tool Nemesy để thực hiện Ping of Death dễ hơn.

Làm thế nào để bạn tự bảo vệ mình khỏi mộtcú Ping of Death?

Nếu cuộc tấn công trên nghe có vẻ đáng lo ngại, đừng hoảng sợ. Nếu bạn đang sở hữu hạ tầng mạng và các phiên bản hệ điều hành mới thì không cần phải lo. Tất cả những gì bạn cần làm là đảm bảo máy tính và thiết bị mạng của bạn được thiết kế và nâng cấp sau năm 1998, vì các thiết bị được sản xuất sau ngày này được thiết kế để chống lại Ping of Death.

Hy vọng rằng chiếc PC bạn đang sử dụng ở nhà không quá cũ; trên thực tế, bạn có thể khó tưởng tượng tại sao có người vẫn sử dụng một hệ thống cổ xưa như vậy. Tin hay không thì tùy, vẫn có những thiết bị và hệ điều hành cũ hơn tiếp tục hoạt động mà không cần nâng cấp. Có lẽ chủ sở hữu đã lo lắng rằng một bản nâng cấp có thể làm mất ổn định mọi thứ mà họ đã thiết lập.

Tuy nhiên, việc giữ một hệ thống không thường xuyên nâng cấp đồng nghĩa với việc nó trở nên lỗi thời và dễ xảy ra các lỗ hổng bảo mật. Ví dụ, hãy xem các cuộc tấn công tàn phá của ransomware, một số công ty vẫn sử dụng Windows XP trong khi thế giới đã dùng Windows 10.

Các công ty cần phải lựa chọn giữa việc nâng cấp hệ thống của họ và có nguy cơ phần mềm không tương thích hoặc giữ nguyên thiết lập hiện tại và bị tấn công. Nếu họ chọn cái sau trong một thời gian rất dài, nó có thể khiến họ phải hứng chịu một cuộc tấn công như Ping of Death.

Ping of Death: thời đại này không còn nguy hiểm

Một cuộc tấn công bằng Ping of Death cũng dễ thực hiện cũng như sức tàn phá của nó. Miễn là phần cứng của bạn có từ thế kỷ 21, bạn không có gì phải lo lắng.

Bạn có biết rằng bạn cũng có thể ping các thiết bị bằng điện thoại Android của mình không? Bạn cũng có thể thực hiện Ping online từ website về router nhà bạn tại website: https://ping.eu/ping/.

]]> https://anonyviet.com/ping-of-death-la-gi/feed/ 0

https://anonyviet.com/cach-cai-dat-docker-tren-ubuntu-20-04-lts/ https://anonyviet.com/cach-cai-dat-docker-tren-ubuntu-20-04-lts/#respond Sat, 23 Jan 2021 11:31:25 +0000 https://anonyviet.com/?p=24580 Docker giống như một máy ảo dùng để phát triển sản phẩm trên môi trường riêng và dễ dàng chuyển đổi môi trường giữa các máy thật bằng cách sử dụng containers. Cách cài đặt Docker trên Ubuntu cũng vô cùng đơn giản thôi, cùng tìm hiểu nhé.

Containers chứa mọi thứ mà ứng dụng, công cụ hoặc dịch vụ cần để chạy, bao gồm tất cả thư viện, dependencies và các file cấu hình. Các containers cũng được cách ly với nhau (và máy thật), nhưng có thể giao tiếp thông qua các kênh được xác định trước.

Vì Docker là phần mềm mã nguồn mở nên bạn không chỉ có thể sử dụng miễn phí mà bạn còn có thể điều chỉnh, mở rộng, hack hoặc xây dựng các tính năng mới. Trong bài viết này, mình sẽ hướng dẫn các bạn cài đặt Docker trên Ubuntu 20.04 LTS (Focal Fossa), các bước tương tự cũng có thể hoạt động trên các phiên bản cũ hơn của Ubuntu, bao gồm cả Ubuntu 18.04 LTS.

Cụ thể hơn, bạn sẽ được học cách cài đặt Docker từ kho lưu trữ thông thường của Ubuntu, cách cho phép Docker tự động khởi động khi đăng nhập vào hệ thống và cách cài đặt Docker images và chạy chúng.

Nhưng đây không phải là một bài tìm hiểu sâu. Bài viết này chỉ giúp bạn cài đặt nhanh Docker để bắt tay vào học thực hành mà thôi.

Cài đặt Docker từ Kho lưu trữ Ubuntu

Để cài đặt Docker trên Ubuntu, bạn cần đáp ứng 2 yêu cầu sau:

Nếu bạn đang quản lý hoặc thiết lập máy chủ Ubuntu thì bạn (có thể) đã đáp ứng cả hai yêu cầu này, nhưng hãy kiểm tra chúng trước khi bắt đầu.

Bước 1: Cài đặt docker từ kho lưu trữ của Ubuntu. Kho lưu trữ mình sử dụng ở đây là apt và tên package cài đặt là docker.io:

sudo apt install docker.io - y

Ubuntu sẽ tải xuống phiên bản Docker mới nhất từ kho lưu trữ apt, sau đó giải nén và cài đặt trên hệ thống của bạn.

Bước 2: Cho phép Docker tự động khởi động khi bạn đăng nhập vào hệ thống:

sudo systemctl enable --now docker

Bước 3: Kiểm tra Docker

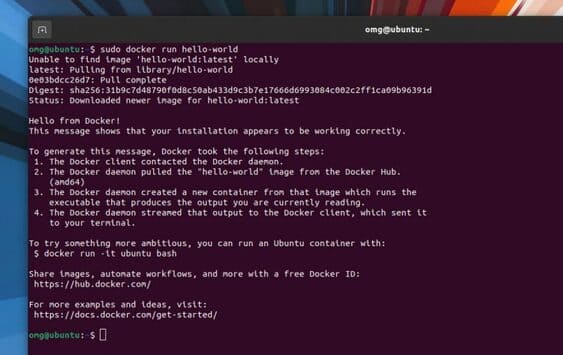

Bây giờ Docker đã được cài đặt và đang chạy trên hệ thống của bạn, bạn nên xác minh rằng mọi thứ đang hoạt động ổn. Điều bạn cần làm là chạy một image mới có tên là hello-world:

sudo docker run hello-world

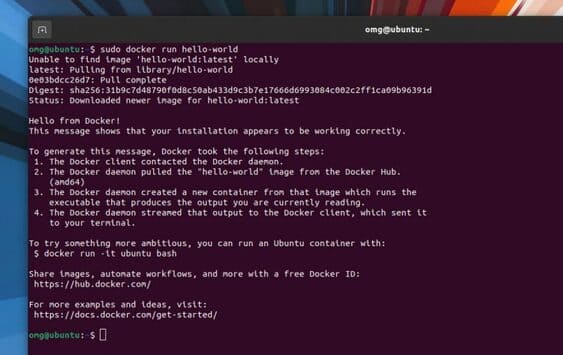

Khi chạy lệnh này, bạn sẽ thấy một thông báo dài nói rằng “installation appears to be working correctly”.

Giống như thế này:

Để ý dòng đầu tiên, bạn sẽ thấy dòng chữ Docker “không thể tìm thấy” image “hello-world”. Nhưng thay vì thoát, nó đã tìm kiếm và tải xuống từ Docker Hub.

Vậy nên chúng ta có…

Bước 4: Tìm và cài đặt các Docker images.

Giờ đây, bạn đang thiết lập thế giới hay nói đúng hơn là hệ sinh thái Docker và Docker Hub là bến đỗ của bạn. Docker Hub được quảng cáo là “thư viện và cộng đồng lớn nhất thế giới về container images”. Bất kỳ images nào có sẵn trên Docker Hub cũng có thể được cài đặt trên hệ thống của bạn.

Thử xem, liệu có đúng quảng cáo không nào.

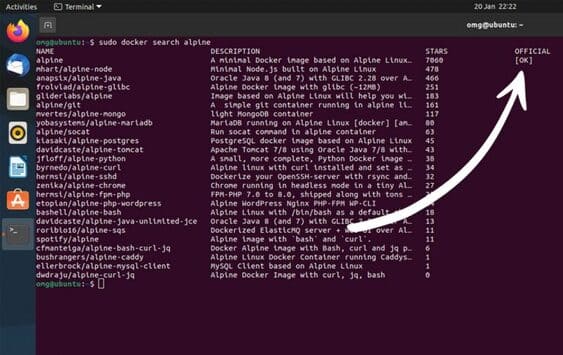

Để tìm kiếm image trên Docker Hub, bạn chỉ cần sử dụng lệnh search trong docker:

sudo docker search term-goes-here

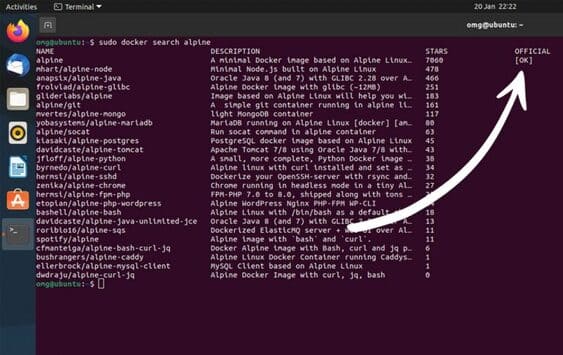

Ví dụ: mình muốn tìm kiếm Alpine Linux trên Docker Hub, vì vậy mình chạy lệnh docker search alpine. Một danh sách các image phù hợp (phù hợp với thuật ngữ alpine) sẽ xuất hiện. Image alpine chính thức sẽ có chữ OK trên cột “OFFICIAL“.

Khi bạn tìm thấy image bạn muốn sử dụng, bạn có thể tải xuống bằng cách sử dụng lệnh pull, Ví dụ: để cài đặt Alpine Linux, mình chạy lệnh: sudo docker pull alpine

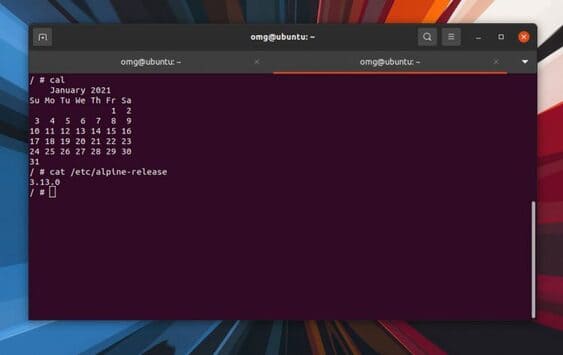

Để chạy một image đã tải xuống, bạn chỉ cần chạy lệnh này và kèm theo tên image: sudo docker run alpine

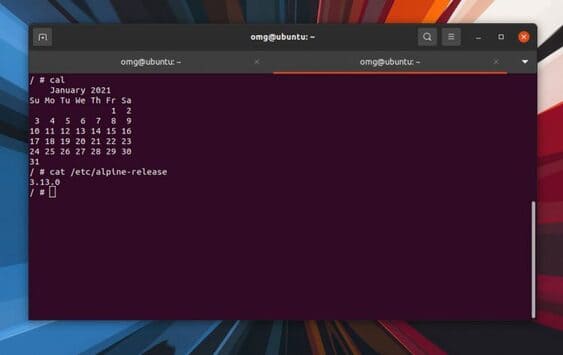

Nếu bạn muốn chạy một image dưới dạng container và nhận quyền truy cập shell ngay lập tức, hãy thêm flag -it. Ví dụ: mình chạy sudo docker run -it alpine và Docker thảy mình thẳng vào container Alpine:

Để thoát, bạn chỉ cần gõ exit và nhấn enter:

Một số lệnh hữu ích bạn cần biết:

https://anonyviet.com/mosint-tool-truy-vet-dia-chi-email/ https://anonyviet.com/mosint-tool-truy-vet-dia-chi-email/#comments Thu, 14 Jan 2021 07:46:11 +0000 https://anonyviet.com/?p=24487 MOSINT là công cụ OSINT giúp bạn truy vết, tìm kiếm thông tin từ các nguồn công khai và bí mật giúp biết chủ nhân của Email là ai. Bạn cũng dễ dàng biết được họ dùng Email đó để đăng ký tài khoản ở mạng xã hội, diễn đàn nào? Và tìm luôn cả số điện thoại có liên quan đến Email mà bạn tìm kiếm.

Các tính năng của MOSINT

MOSINT là một Công cụ OSINT dành cho email. Nó giúp bạn thu thập thông tin về email mục tiêu.

Trên Kali Linux hoặc Parrot OS mở Terminal và gõ các lệnh sau:

git clone https://github.com/alpkeskin/mosint.git

cd mosint

pip install -r requirements.txt

pip install googlesearch-python

pip install tabula

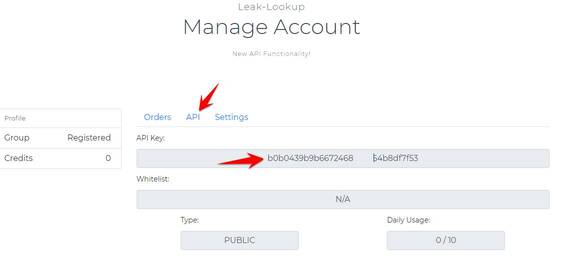

Mặc định MOSINT sẽ dùng các nguồn công khai để truy vết Email của bạn, nhưng nếu đăng ký thêm 3 API từ 3 Website dưới đây, bạn sẽ có thêm nguồn để tìm kiếm thông tin. Các trang Web này lưu thông tin lưu trữ liên quan đến Email của bạn từ các nguồn website bị rò rĩ, và phải có API Key mới có thể truy xuất dữ liệu vào các Web đó. Cụ thể:

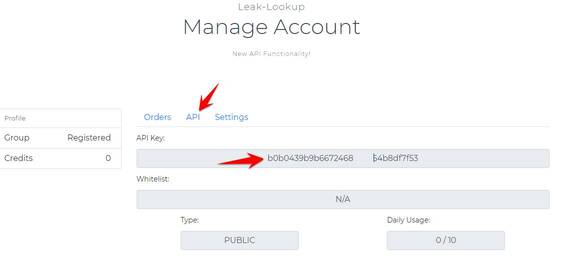

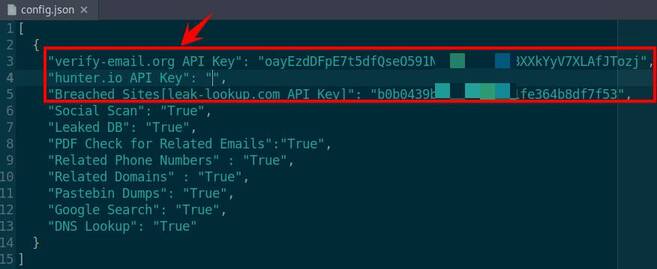

API có dạng là 1 chuỗi bất kỳ, giống hình bên dưới:

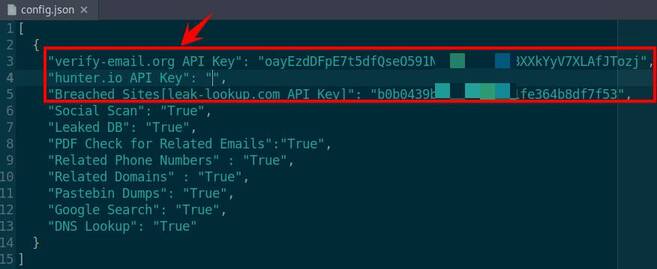

Bây giờ bạn copy 3 API của 3 Website trên điền vào file config.json trong thư mục MOSINT

Quay ra lại Terminal gõ lệnh: python3 mosint.py -e dia-chi-email-can-tim

Ví dụ: python3 mosint.py -e [email protected]

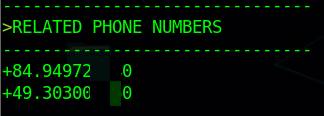

Kết quả sẽ liệt kê những thông tin bị rõ rì từ email bạn đang tìm kiếm:

Email này được dùng để đăng ký ở các Website, diễn đàn nào, số điện thoại liên quan đến email, mạng xã hội, DNS lookup… (Trường hợp DNS Lookup nếu bạn dùng Email Domain công ty, cá nhân…)

Đây là danh sách User, Password bị rò rĩ từ các diễn đàn mà bạn dùng email này đăng ký:

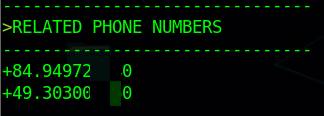

Số điện thoại liên quan đến Email bạn đang tìm kiếm

]]> https://anonyviet.com/mosint-tool-truy-vet-dia-chi-email/feed/ 1

https://anonyviet.com/huong-dan-tao-vps-bang-google-colab/ https://anonyviet.com/huong-dan-tao-vps-bang-google-colab/#comments Wed, 30 Dec 2020 08:59:23 +0000 https://anonyviet.com/?p=24186 Gần đây chúng ta nghe khá nhiều về Google Colab như Download Torrent bằng Colab, tải file về Google Drive bằng Colab… hôm nay chúng ta sẽ tạo VPS bằng Google Colab miễn phí. Bài hướng dẫn được đăng trên OneHack.us, mình sẽ hướng dẫn chi tiết lại cho các bạn để dễ thực hiện.

Cách tạo VPS bằng Google Colab miễn phí

Colaboratory, hay gọi tắt là “Colab”, là một sản phẩm của Google Research. Colab cho phép mọi người viết và thực thi mã python tùy ý thông qua trình duyệt và dùng để các bạn học về Machine Learning, phân tích dữ liệu và giáo dục. Về mặt kỹ thuật, Colab là một dịch vụ Jupyter được lưu trữ không yêu cầu thiết lập để sử dụng, đồng thời cung cấp quyền truy cập miễn phí vào các tài nguyên máy tính. Như vậy, chúng ta có thể tận dụng Tài nguyên CPU, GPU, RAM của Colab để tạo 1 VPS miễn phí.

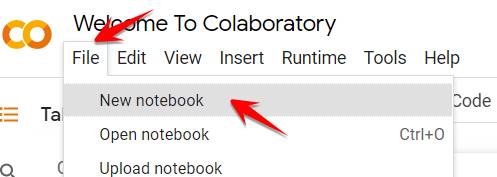

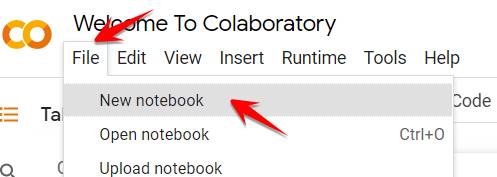

Trước tiên bạn cần tạo 1 Notebook mới (giống như 1 project mới để chạy trên colab). Truy cập vào trang: https://colab.research.google.com/notebooks/intro.ipynb

Chọn New -> Notebook

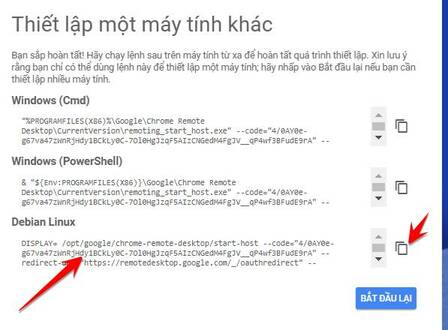

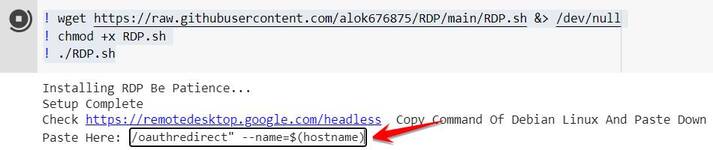

Dán đoạn Code dưới đây vào,nhấn vào nút tam giác ở góc trên để thực thi Code, sau đó click vào đường link https://remotedesktop.google.com/headless có trong kết quả bên dưới.

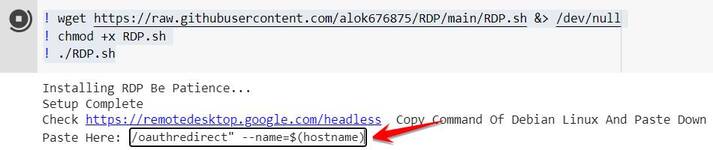

! wget https://raw.githubusercontent.com/alok676875/RDP/main/RDP.sh &> /dev/null

! chmod +x RDP.sh

! ./RDP.sh

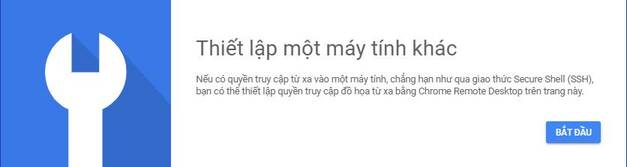

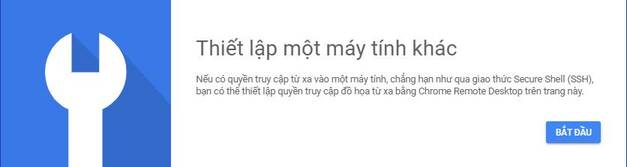

Sau khi click vào click bạn sẽ được đề nghị tải Chrome Remote Desktop, cứ nhất bắt đầu, và cho phép.

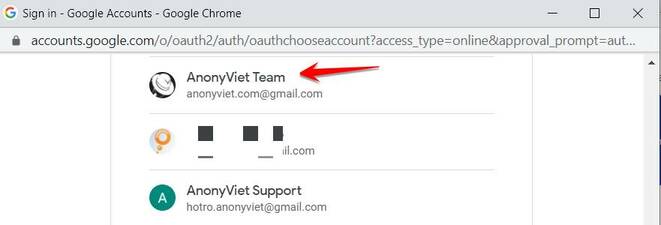

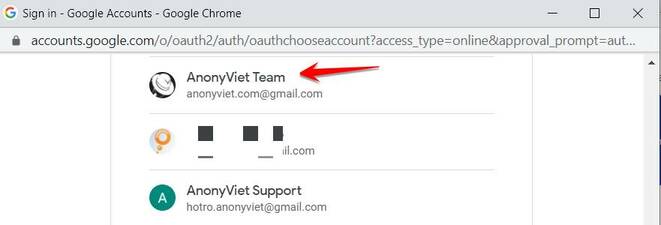

Cấp quyền cho tài khoản Google được quyền remote vào VPS.

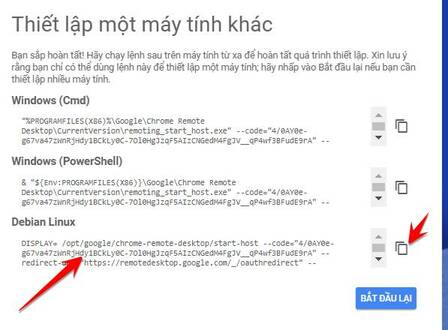

Copy tất cả Code ở dòng Debian Linux

Quay qua tab đang mở Colab, Dán đoạn code vừa copy vào phần Paste Here trong Colab. Nhấn Enter để thực thi.

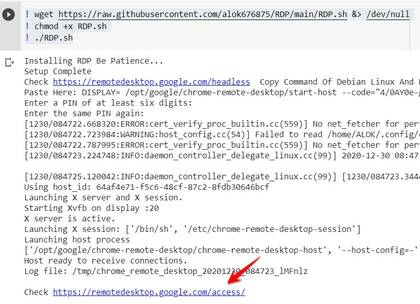

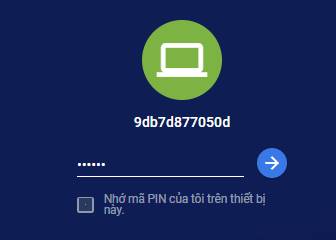

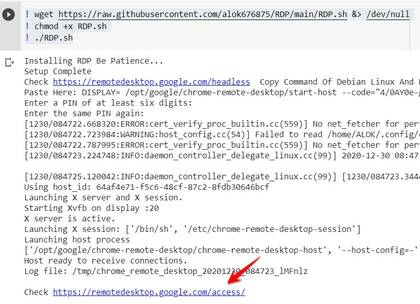

Sau đó Colab sẽ kêu bạn mã Pin, bạn cần nhập ít nhất 6 số, ví dụ 123456, và sau đó nhấn Enter.

Tiếp tục nhập lại 6 số hồi nảy để xác nhận, mình gõ 123456 -> Enter

Bây giờ trên kết quả Colab sẽ hiển thị đường dẫn ở phía cuối, hãy click vào đó.

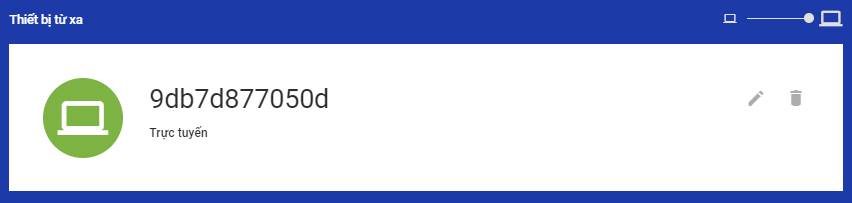

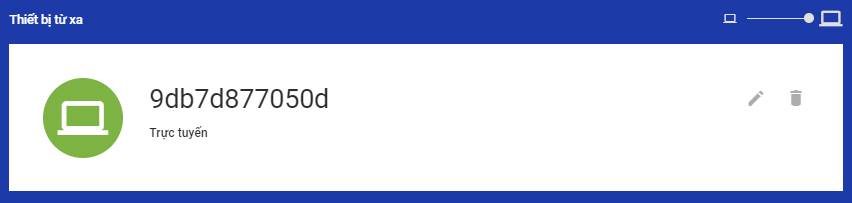

Chrome sẽ mở cho bạn 1 tab, tại đây bạn sẽ thấy VPS bằng Google Colab miễn phí hiện ra, click vào đó.

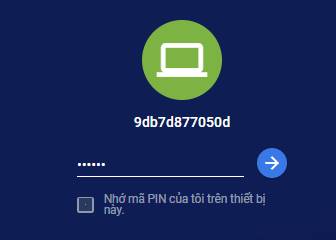

Nhâp mã PIN 123456 giống hồi nảy đã cấu hình.

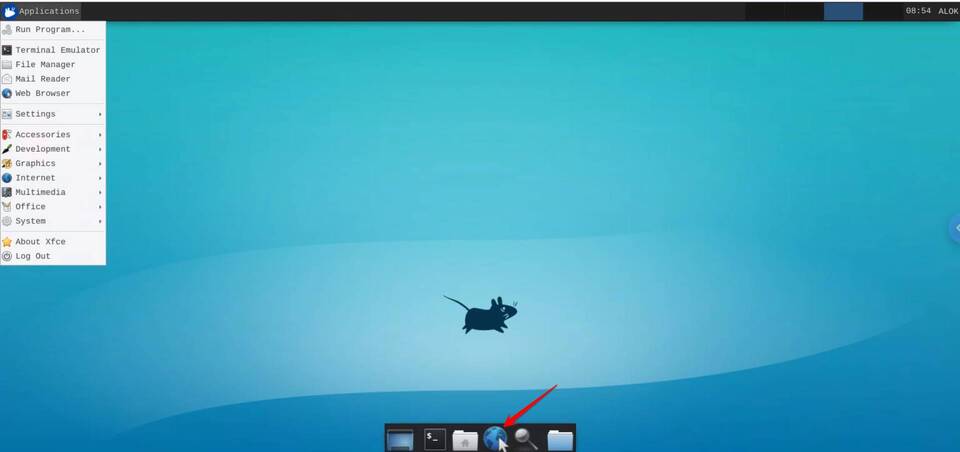

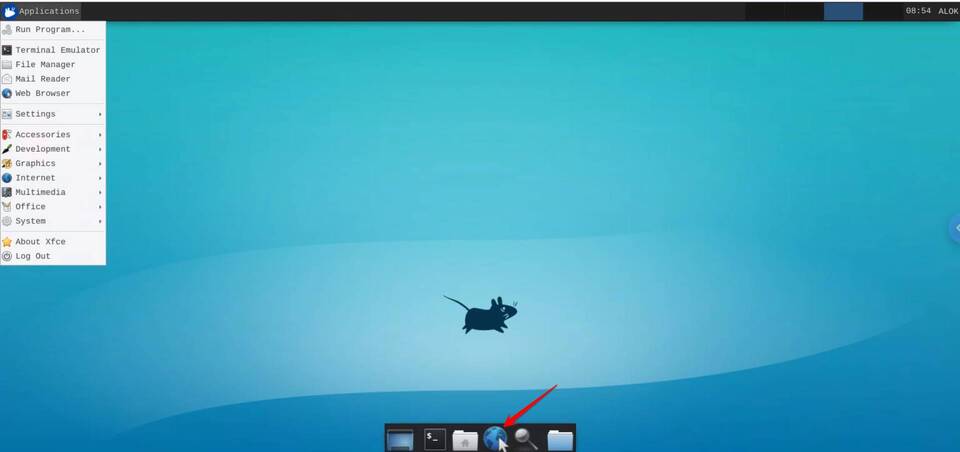

Tèn tén ten, truy cập Vào VPS thành công, bạn để ý ở dưới góc màn hình sẽ có thanh công cụ, click vào biểu tượng trái đất để duyệt web nhé.

Đây là VPS Linux chứ không phải VPS Windows nên đừng hỏi tại sao giao diện nó không giống Windows nhé. Có thể xài tạm VPS bằng Google Colab để lướt web hay test code tùy bạn, nhưng không cài được cái app của Windows đâu nhé.

]]> https://anonyviet.com/huong-dan-tao-vps-bang-google-colab/feed/ 15

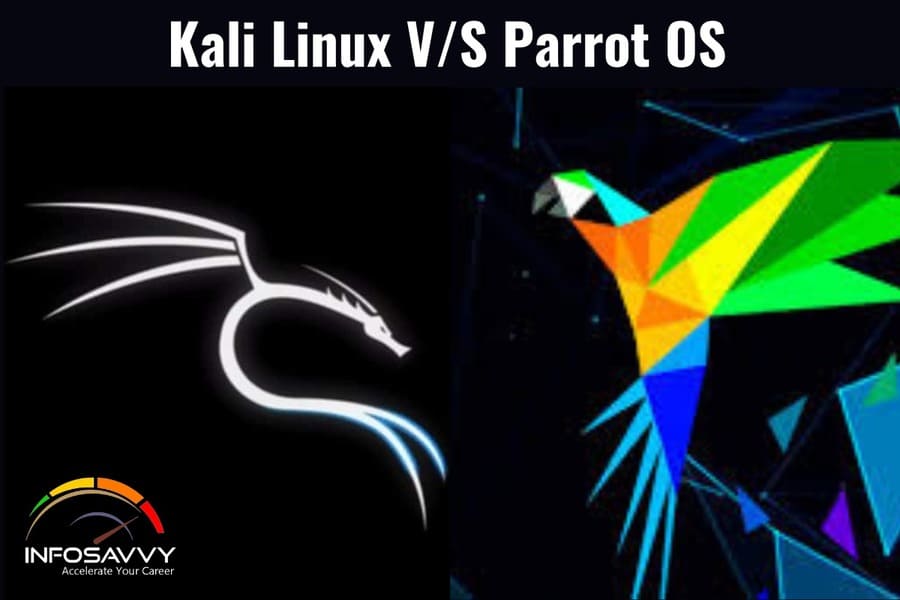

https://anonyviet.com/nen-chon-parrot-os-hay-kali-linux/ https://anonyviet.com/nen-chon-parrot-os-hay-kali-linux/#respond Sat, 26 Dec 2020 05:20:44 +0000 https://anonyviet.com/?p=23985 Parrot OS vs Kali Linux: Chà kèo cân sức nhở, nếu chúng ta đề cập đến Hệ điều hành Linux thì hãy để mình làm rõ rằng nó là một trong những hệ điều hành nổi tiếng dành cho các nhà phát triển bảo mật và tin tặc. Tuy nhiên, đây không vấn đề quan trọng, trong bài viết này, chúng ta sẽ tìm hiểu và so sánh 2 hệ điều hành bảo mật nổi tiếng: ParrotOS vs Kali Linux.

Đầu tiên, mình sẽ phải nói về việc tại sao CEHv11 lại chuyển từ Kali Linux sang ParrotOS. Thì theo một số thông tin mà mình tìm hiểu được, rất có khả năng Kali Linux đã lọt vào blacklist (danh sách đen) của một số quốc gia, mà cụ thể là quốc gia nào thì các bạn tự tìm hiểu đi nhé. Điều này đã vi phạm tiêu chuẩn ANSI mà CEH hướng đến. ANSI (American National Standards Institute) là viện tiêu chuẩn quốc gia Hoa Kỳ, tổ chức phi lợi nhuận chuyên giám sát các tiêu chuẩn của hệ thống, hàng hoá dịch vụ để các sản phẩm của hoa kỳ có thể sử dụng trên toàn thế giới. Lý do thứ 2 là đơn vị đã tạo ra CEH là Offensive Security có một số xung đột với Eccouncil đâu đó trong những vấn đề chia sẻ và sử dụng về mặt hình ảnh nữa.

Ngoài ra còn có những khả năng mà mình cho rằng ParrotOS chạy nhẹ nhàng và dễ chịu hơn, thuận tiện và thoải mái hơn so với bản Kali Linux. Vì vậy chúng ta mới phải chuyển qua ParrotOS, theo quan điểm của mình là vậy, bạn nào còn có suy nghĩ khác thì comment nhé.

Trong khi đó, mô hình nổi tiếng nhất được hầu hết các chuyên gia an toàn và người kiểm tra thâm nhập sử dụng là Kali Linux. Mặc dù Hệ điều hành bảo mật Parrot khá thân thiện với cloud và bao gồm cả Ethical Hacking, pen testing và các công việc khác liên quan đến tội phạm máy tính. Do đó, so với các bản phân phối Linux khác, ParrotOS khá nhẹ.

Vì vậy, trong bài viết này, mình sẽ so sánh Kali Linux với ParrotOS và chúng ta sẽ xem hệ điều hành nào phù hợp cho Ethical Hacking. Vì vậy, bây giờ không để mất nhiều thời gian nữa, cùng bắt đầu với mình thôi nào.

Parrot OS

Hệ điều hành Parrot là một bản phân phối GNU/Linux mã nguồn mở và miễn phí được dựa trên Thử nghiệm Debian, và được phát triển cho các chuyên gia bảo mật, nhà phát triển và những người hiểu biết về quyền riêng tư. Do đó, khi mình thảo luận về việc distro này dựa trên Debian, cũng có thể hiểu rằng các containers code tuân theo các mô hình phát triển của Debian.

Parrot OS nắm giữ một kho vũ khí có thể hỗ trợ đầy đủ cho các dịch vụ bảo mật CNTT và pháp y kỹ thuật số. Tuy nhiên, nó cũng chứa mọi thứ cơ bản mà bạn yêu cầu để phát triển các chương trình của mình hoặc bảo vệ quyền riêng tư khi duyệt web. Do đó, Parrot OS cài đặt MATE làm mặc định và có thể truy cập vào một số lớp để phù hợp với yêu cầu của bạn.

Đồng thời với nhiều công cụ được cài đặt sẵn, bạn sẽ có cơ hội tìm hiểu và lướt web ẩn danh trên mạng. Vì vậy, về cơ bản, mình sẽ giả định rằng nó là sự kết hợp giữa Kali Linux và Frozen box OS. Do đó, hệ điều hành này sử dụng Kali repo để cập nhật các thiết bị của nó và cũng có repo riêng để thu thập các package tùy chỉnh.

(Để Download Parrots OS bạn cần VPN để vào, AnonyViet sẽ viết 1 bài hướng dẫn cài đặt Parrot OS)

Xem: cách cài đặt Parrot trên Vmware 16.

Các tính năng của ParrotOS

Miễn phí – ParrotOS là một nguồn mở và hoàn toàn miễn phí, do đó bạn có thể tuỳ chỉnh tệp ASCII theo nhu cầu của bạn.

Nhẹ – Hệ điều hành ParrotOS đã được chứng minh là rất nhẹ và hoạt động rất tốt ngay cả trên các thiết bị cũ hoặc với các tài nguyên hạn chế.

An toàn – ParrotOS thường xuyên được cập nhật, thường được phát hành và hoàn toàn được chứa trong sandbox.

Kali Linux

Như mình đã nói trước đó rằng Kali Linux có thể là một bản phân phối Linux dựa trên Debian hướng đến Kiểm tra thử thâm nhập (Penetration Testing) và Kiểm tra bảo mật (Security Auditing).

Kali bao gồm khoảng 600 công cụ được cài đặt sẵn được trang bị cho các tác vụ bảo mật dữ liệu khác nhau, như Kiểm tra thâm nhập, Nghiên cứu bảo mật, Pháp y máy tính, Kiểm tra ứng dụng web và Kỹ thuật dịch ngược. Hơn nữa, Kali Linux được phát triển và quản lý bởi Attack Security, một tổ chức đào tạo số một về bảo mật thông tin.

Các tính năng của Kali Linux

Miễn phí – Đôi khi miễn phí là mồi câu lớn nhất để lôi kéo người dùng.

Hỗ trợ đa ngôn ngữ – Các công cụ thâm nhập được viết bằng tiếng Anh để dễ tiếp cận hơn với người dùng tiếng Anh chứu không phải là ngôn ngữ mà người viết công cụ đang sử dụng. Do đó, Kali cung cấp các hướng dẫn đa ngôn ngữ chính xác, cho nhiều người dùng hơn để thực hành.

Hoàn toàn có thể tùy chỉnh – Bản thiế kế đầu tiên của Kali Linux không phù hợp với mục đích vì ngoại hình và cảm nhận của nó không quá tốt. Để vượt qua vấn đề đó, Kali đã lựa chọn phương án dễ dàng nhất cho những người dùng thích sự cá nhân hoá hơn là để cho họ tự tuỳ chỉnh Kali theo mong muốn của mình.

Hỗ trợ thiết bị không dây trên phạm vi rộng – một điểm sáng nữa của Kali Linux là nó có các giao diện không dây. Vậy nên, Kali Linux hỗ trợ nhiều thiết bị không dây nhất có thể, cho phép nó chạy chính xác trên nhiều loại phần cứng tốt và tương thích với nhiều USB và các thiết bị không dây khác.

Tuỳ chỉnh kernel – Là một người kiểm thử thâm nhập, mình thường phải đánh giá và kiểm tra các thiết bị không dây,mà kernel của Kali lại có các ứng dụng injection tiên tiến nhất.

Kali Linux vs ParrotOS

Vậy chúng ta nên chọn Kali Linux hay Parrot OS để học Hack? Sau khi phân tích cả hai hệ điều hành, chúng ta có thể rút ra kết luận rằng cả hai hệ điều hành đều có chung các mục đích như an ninh mạng và kiểm thử thâm nhập. Do đó, hầu hết các yếu tố quyết định trong những trường hợp như vậy đều tập trung vào sở thích cá nhân thay vì các sự khác nhau về 2 hệ điều hành.

So sánh yêu cầu phần cứng

Thông số kỹ thuật phần cứng là một số thứ mà chúng tôi thường bỏ qua, về cơ bản vì mình hiểu rằng hệ thống sẽ hoạt động tốt hơn nhiều so với các máy tính có thông số phần cứng thấp.

Nhưng cũng không vì vậy mà có thể đánh giá hiệu quả thực tế của hệ thống được. Parrot cần phần cứng thông số kỹ thuật thấp hơn so với Kali, cho thấy rằng nó thường được vận hành trên máy tính xách tay và máy tính có công suất thấp.

Đây cũng là một trong những lý do tại sao mình thích ParrotOS hơn Kali Linux, nhưng mình thích sử dụng cả hai hơn vì không quan trọng bạn dùng hệ điều hành hoặc công cụ nào, tất cả đều phụ thuộc vào kỹ năng của bạn.

Parrot OS

Khi nói về giao diện và cảm nhận của một hệ điều hành, mình thường thích ParrotOS hơn Kali Linux vì các giao diện của Parrot OS được tạo bằng Ubuntu-Matte-Desktop-Environment. Do đó, cả hai sẽ có những khác biệt nhất định về ngoại hình và hiệu năng.

Ở trên cùng màn hình, bạn sẽ thấy một ngăn chứa Applications, Places, System, giống như Kali. Do đó, Parrot OS cũng cung cấp một số thông tin tuyệt vời về nhiệt độ của CPU và biểu đồ liên quan đến hiệu năng. Dưới cùng màn hình chứa trình quản lý menu và trình quản lý không gian làm việc.

So sánh các biến thể

Cả hai hệ điều hành đều xuất hiện với nhiều biến thể khác nhau, nhưng Parrot OS có nhiều biến thể hơn.

Kali Linux:

Parrot OS:

Như các bạn đã thấy, Parrot có một số tính năng khác nhau liên quan đến thử nghiệm thâm nhập không dây (AIR) và một tính năng được điều chỉnh để tạo nội dung đa phương tiện (studio). Do đó, nó cũng có các bản phát hành có hỗ trợ cloud và các thiết bị IoT. Bởi vì nó cung cấp phiên bản full và lite cần thiết, đồng thời cũng hỗ trợ các giao diện máy tính để bàn tùy chỉnh (e17/KD/Matter/LXDE). Hơn nữa, Kali cũng có hỗ trợ cho các thiết bị đám mây và IoT.

So sánh hiệu năng

Khi thảo luận về hiệu năng, Kali có thể hơi nặng và khi bạn quản lý nó trên một hệ thống cấp thấp, đôi khi đó lại là một trải nghiệm kinh dị khi bạn chạy nền các tác vụ. Nhưng Parrot cực kỳ nhẹ và không bị lag nhiều, vì nó cũng chạy trên các hệ thống thông số kỹ thuật thấp.

Kết luận

Về cơ bản, trong suốt bài viết này, mình đã cố gắng hết sức để giúp bạn hiểu về Parrot OS và Kali Linux, vì vậy, mình hy vọng rằng bạn chỉ đơn giản là có ý tốt với Hệ điều hành Parrot và Kali Linux. Việc chọn một hệ điều hành là tùy thuộc vào sở thích và sự lựa chọn của bạn nếu bạn sử dụng một hệ thống hơi yếu thì mình thực sự khuyên bạn nên sử dụng Parrot OS.

]]> https://anonyviet.com/nen-chon-parrot-os-hay-kali-linux/feed/ 0

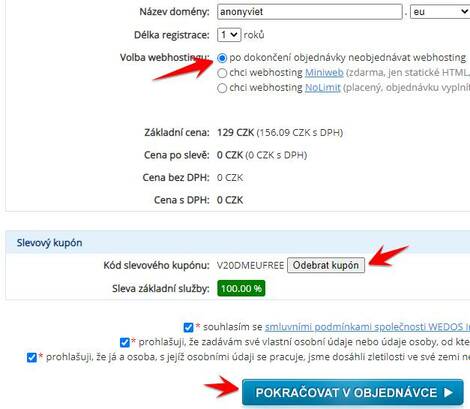

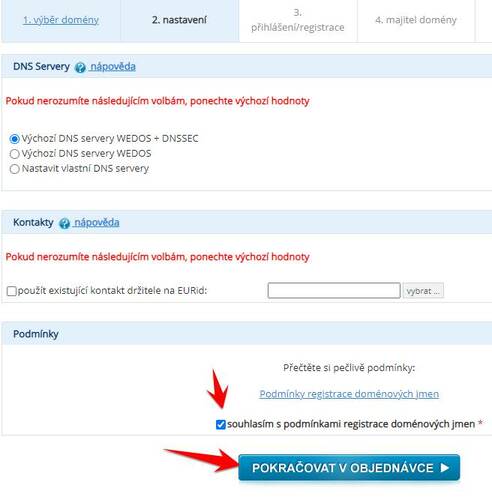

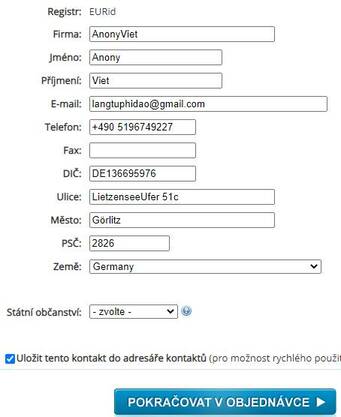

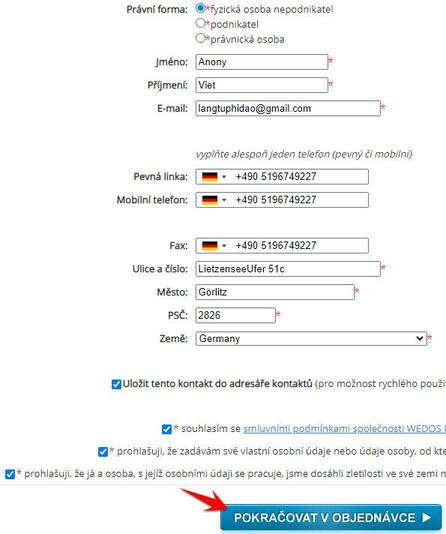

https://anonyviet.com/tut-dang-ky-ten-mien-online-store-eu-mien-phi-1-nam/ https://anonyviet.com/tut-dang-ky-ten-mien-online-store-eu-mien-phi-1-nam/#comments Fri, 25 Dec 2020 09:12:47 +0000 https://anonyviet.com/?p=24012 Chào Giáng sinh, một thành viên “Ất Nguyễn Bá” vừa gửi đến AnonyViet tut reg domain free 2021 và mong muốn chia sẻ với mọi người. AnonyViet hướng dẫn các bạn đăng ký domain .ONLINE, .STORE, .EU miễn phí 1 năm không cần visa, không cần xác minh điện thoại, rất dễ đăng ký.

Tut đăng ký tên miền .ONLINE, .STORE, .EU miễn phí 1 năm

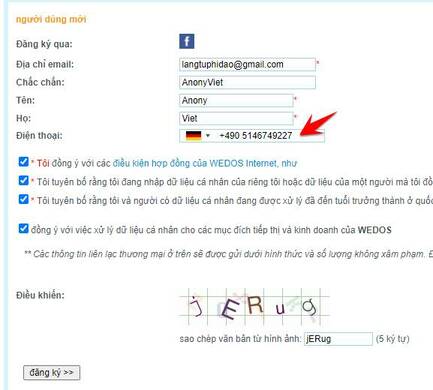

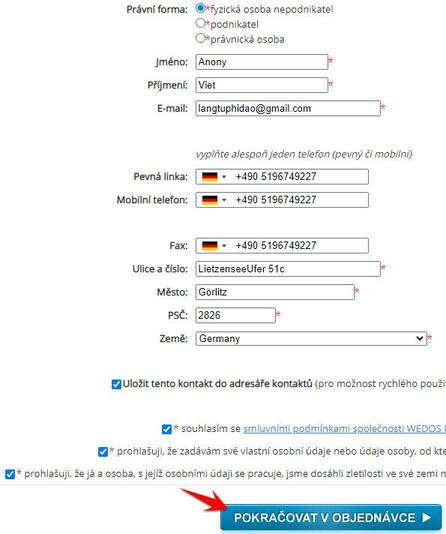

Do trang này dùng ngôn ngữ của Cộng hòa Séc, nên anh em em dùng Google Dịch cho dễ hiểu nhé. Một tài khoản đăng ký được 5 domain .ONLINE, .STORE, .EU miễn phí. Các bạn tiến hành như sau

Trước tiên vào trang https://fake-it.ws/de/ để tạo thông tin cá nhân của Quốc gia Đức.

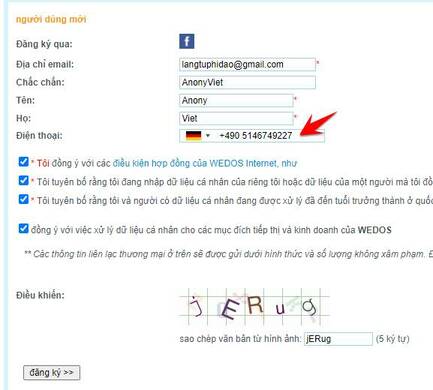

Trước tiên cần tạo tài khoản trên wedos, bằng cách truy cập vào trang: https://client.wedos.com/login/logreg.html

Lưu ý: Email của bạn, số điện thoại phải ghi theo chuẩn +490 xxxxxxxxxx (Có dấu cách phía sau số 0)

Sau đó bạn sẽ thấy 1 email gửi về kèm Password. Tiến hành đăng nhập vào tài khoản và tiếp tục truy cập trang để đăng ký domain .eu, miễn phí https://www.wedos.cz/vanoce#kupony

Click chọn loại domain bạn thích, mình sẽ chọn .eu

Nhập domain cần mua, check vào các thông tin bên dưới:

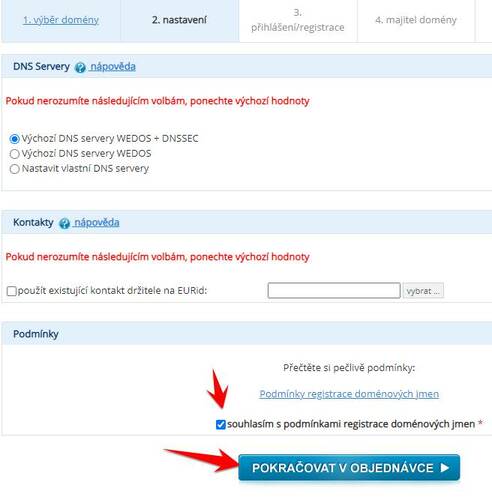

Tiếp tục điền thông tin theo các hình bên dưới

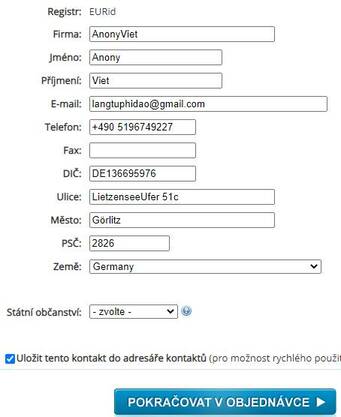

Vào trang https://fake-it.ws/de/ để Fake thông tin đăng ký. Lưu ý:

Tiếp tục nhập lại thông tin và check đúng như trong hình

Bước cuối cùng click vào Dokončit Objednávku

Bây giờ bạn check mail sẽ thấy thông báo như bên dưới là thành công rồi đó.

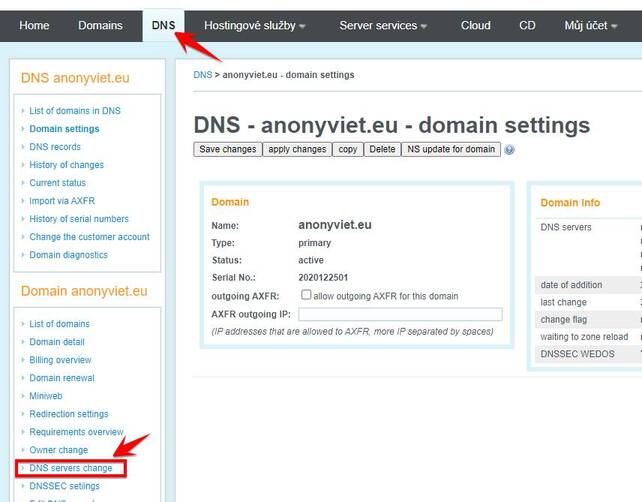

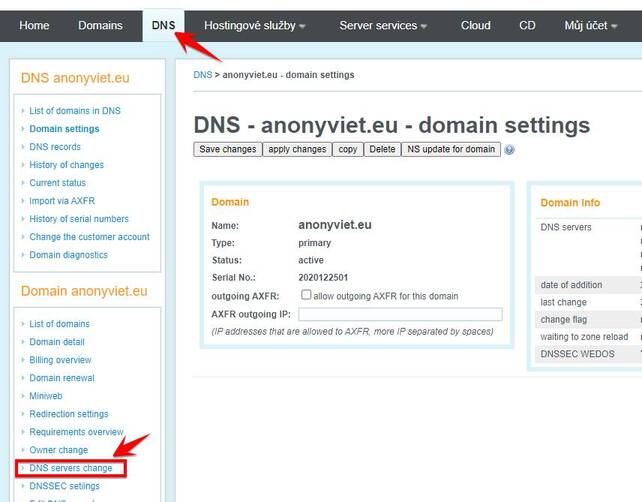

Bây giờ truy cập vào trang https://client.wedos.com/home/ vào menu DNS -> DNS servers change để cấu hình DNS trỏ Domain về hosting của bạn.

Tham khảo bác Phạm Tiếp MMO4ME

]]> https://anonyviet.com/tut-dang-ky-ten-mien-online-store-eu-mien-phi-1-nam/feed/ 5

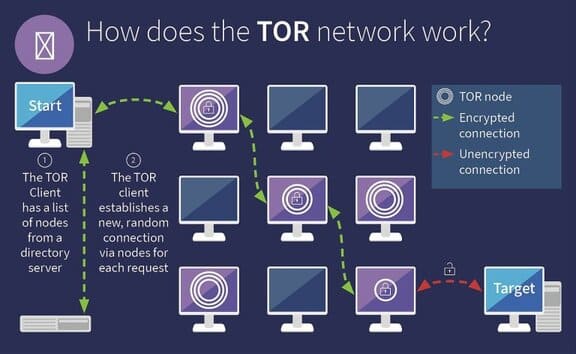

https://anonyviet.com/cach-tao-website-tren-dark-web-va-deep-web/ https://anonyviet.com/cach-tao-website-tren-dark-web-va-deep-web/#respond Sun, 20 Dec 2020 07:27:51 +0000 https://anonyviet.com/?p=23683 Dark web hay Deep web là một tảng băng chìm trong thế giới internet. Những website chúng ta thấy được trên internet chỉ chiếm 30%, còn 70% còn lại nằm trong Deep Web. Để truy cập nội dung của Deep Web hay Dark Web bạn cần dùng trình duyệt Tor, và dấu hiệu nhận biết của các trang web đó là có đuôi .onion. Chắc hẵn có nhiều bạn sẽ đặt ra câu hỏi domain .onion mua ở đâu? Và làm sao để tạo Website trên Dark Web hoặc Deep Web. Trong bài viết này AnonyViet sẽ hướng dẫn bạn các tạo tạo Website .onion trên Dark Web và Deep Web bằng Windows và Linux.

Lưu ý là mình đã giả sử các bạn đã có các kiến thức về web và đã tạo được web rồi nhé. Còn nếu các bạn vẫn chưa có kiến thức và không biết tạo web như thế nào, thì xem các khóa học miễn phí của AnonyViet.

Cách tạo Website Dark Web trên Windows

Bước 1: Cài đặt & cấu hình server

Để tạo một website Dark Web, bạn sẽ cần một web server để cung cấp web dịch vụ ẩn (hidden service site) từ hệ thống của mình. Tài liệu chính thức của Tor khuyến cáo không nên sử dụng máy chủ web Apache thông thường. Thay vào đó, Tor khuyến nghị sử dụng máy chủ web Savant trên Windows hoặc máy chủ Web thttpd trên Mac OS X, Linux và các hệ điều hành UNIX khác. Apache “rất lớn và có nhiều chỗ làm lộ địa chỉ IP của bạn hoặc thông tin nhận dạng khác, ví dụ như trong trang 404” nhưng cũng lưu ý rằng “Savant có thể cũng gặp những vấn đề này”.

Điểm mấu chốt là việc cấu hình máy chủ web rất quan trọng. Nếu bạn đang chạy một trang Tor ẩn rất nhạy cảm, bạn sẽ cần phải xem qua cài đặt của máy chủ web và đảm bảo rằng web server đó không làm rò rỉ bất kỳ thông tin nào có thể được sử dụng để nhận dạng bạn, chẳng hạn như địa chỉ IP của bạn.

Mình sẽ sử dụng Savant làm ví dụ ở đây, nhưng bạn cũng có thể đặt các tùy chọn tương tự trong các web server khác.

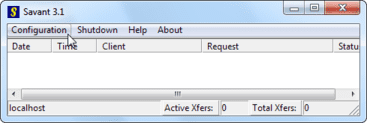

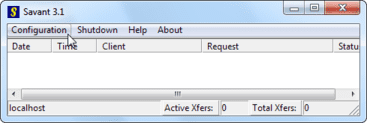

Để cấu hình Savant, hãy mở phần mềm Savant và nhấp vào nút “Configuration”.

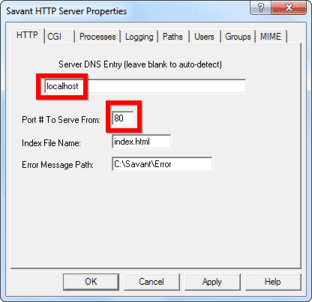

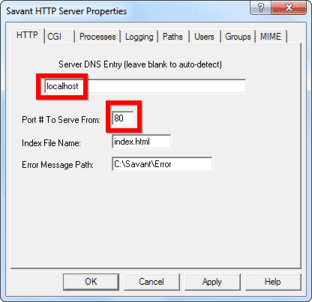

Từ cửa sổ cấu hình, bạn sẽ cần đặt mục “Server DNS Entry” thành “localhost” để liên kết Savant với localhost. Điều này đảm bảo trang web của bạn chỉ có thể truy cập được từ máy tính của bạn, vì vậy mọi người sẽ không thể truy cập nó qua Web bình thường và thấy bạn đang lưu trữ website Tor ẩn được.

Bạn khia báo port cho Web của mình.

Sau khi webserver được định cấu hình, bạn cần thêm nội dung của mình. Theo mặc định, Savant sử dụng thư mục C:\Savant\Root (bạn có thể thay đổi đường dẫn này từ tab Paths). Hãy copy bộ source code web của bạn vào đấy.

Bạn có thể kiểm tra xem nó có hoạt động không bằng cách nhập localhost vào thanh tìm kiếm trình duyệt của bạn. Nếu bạn đặt một cổng khác thay vì 80, thì bạn chỉ cần điền cổng đó vào sau chữ localhost, ví dụ bạn đặt cổng 1000, thì bạn chỉ cần nhập localhost:1000.

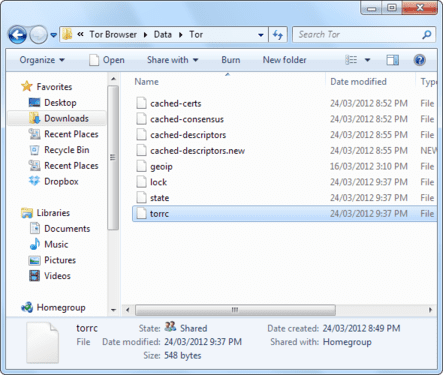

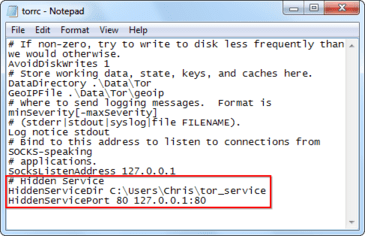

Bây giờ Tor đã được cài đặt và webserver đang chạy, tất cả những gì bạn phải làm là cho Tor biết về điều đó. Bạn có thể thêm thông tin này vào tệp torrc thông qua giao diện người dùng đồ họa Vidalia, nhưng mình đã gặp lỗi và phải thực hiện việc này bằng tay.

Trước tiên, hãy tắt Tor nếu nó đang chạy.

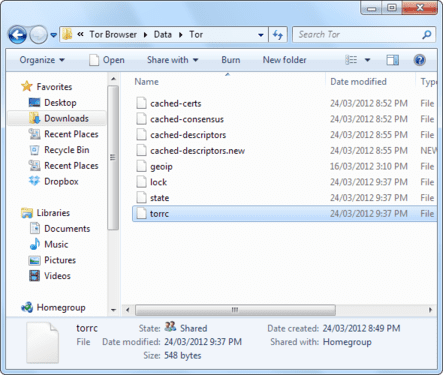

Tiếp theo, tìm tệp torrc của bạn. Nếu bạn đã cài đặt Tor Browser, bạn sẽ tìm thấy nó trong thư mục Tor Browser\Data\Tor. Click chuột phải vào tệp torrc và chọn Open with Notepad.

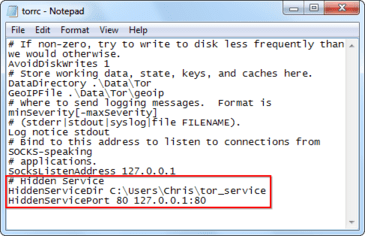

Thêm đoạn code dưới vào cuối tệp:

# Hidden Service

HiddenServiceDir C:\Users\Name\tor_service

HiddenServicePort 80 127.0.0.1:80

Thay thế C:\Users\Name\tor_service bằng đường dẫn đến thư mục Tor. Không sử dụng thư mục đã chứa trang web của bạn. Thư mục này phải là một thư mục trống.

Thay thế :80 bằng cổng mà webserver đang sử dụng trên hệ thống của bạn. Ví dụ: nếu máy chủ web đang chạy trên cổng 5000, bạn phải đổi thành HiddenServicePort 80 127.0.0.1:5000.

Lưu tệp sau khi chỉnh sửa. Bạn cũng sẽ phải tạo thư mục mà bạn đã chỉ định, nếu nó chưa tồn tại.

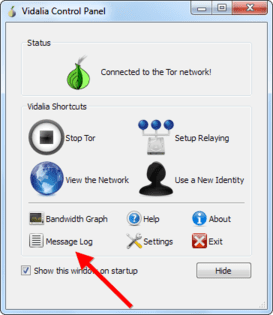

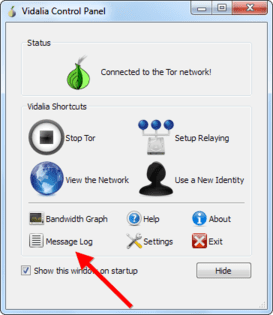

Khởi động lại Tor sau khi bạn thực hiện xong. Sau đó, bạn sẽ phải kiểm tra Message Log để xem có bất kỳ thông báo lỗi nào không.

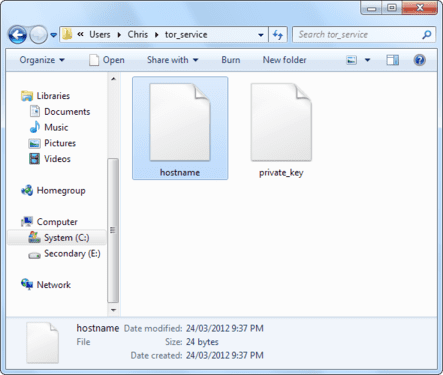

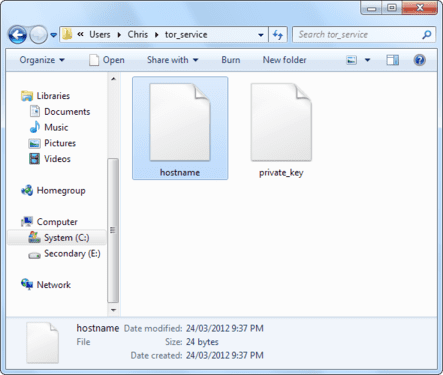

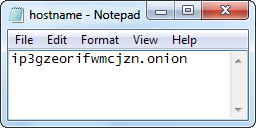

Nếu Message log không có lỗi, hãy tiếp tục thực hiện bước tiếp theo. Kiểm tra thư mục dịch vụ ẩn mà bạn đã tạo. Tor sẽ tạo hai tệp trong thư mục là hostname và private_key. Không cung cấp cho bất kỳ ai tệp private_key nếu không họ có thể mạo danh trang Tor dịch vụ ẩn của bạn.

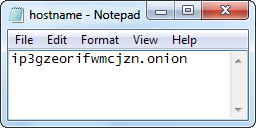

Mở file hostname trong Notepad, nó sẽ cho bạn biết địa chỉ của trang Tor dịch vụ ẩn mới của bạn. Điền địa chỉ này vào trình duyệt web Tor của bạn và bạn sẽ thấy trang web của mình. Cung cấp địa chỉ cho người khác để họ có thể truy cập trang web của bạn. Hãy nhớ rằng mọi người phải sử dụng Tor để truy cập trang web dịch vụ ẩn của bạn.

Phương pháp này chỉ dạy cách thiết lập trang web, nó không dạy bạn cách bảo mật trang web đó, vậy nên đừng đi lung tung trang web bạn vừa mới tạo nhé, kẻo mất cả web lẫn máy tính đó.

Cách tạo website Dark Web trên Linux

Bước 1: Cài đặt Tor

sudo apt install tor -y

Bước 2: Cài đặt Tor Browser

Truy cập vào trang download của Tor Browser và chọn hệ điều hành bạn đang sử dụng.

wget https://www.torproject.org/dist/torbrowser/9.5.3/tor-browser-linux64-9.5.3_en-US.tar.xz

tar xf tor-browser-linux64-9.5.3_en-US.tar.xz

cd tor-browser_en-US

./browser

Sau khi cài đặt Tor Browser, bạn có thể mở “Tor Browser” và nó sẽ tự động kết nối với mạng Tor. Trong lần chạy đầu tiên, Tor có thể yêu cầu bạn “Kết nối” với Tor hoặc “Định cấu hình” cho nó. Chọn cái đầu tiên trừ khi bạn đang sử dụng proxy hoặc ở trong khu vực cấm Tor.

Bước 3: Host Server

Tạo tệp HTML.

sudo echo "It works" > /var/www/html/index.html

Khởi chạy nginx.

sudo systemctl start nginx

Bước 4: Tạo một dịch vụ ẩn

Bạn cần tìm tệp “torrc”, rất có thể nó nằm trong /etc/tor. Chúng ta có thể di chuyển đến thư mục đó bằng lệnh cd:

cd /etc/tor/

Cuối cùng, dùng lệnh “ls” để hiển thị các tệp hoặc thư mục có trong đường dẫn hiện tại.

ls

torrc torsocks.conf

Nếu bạn tìm thấy tệp torrc thì bây giờ chúng ta cần chỉnh sửa nó. Bạn có thể sử dụng Vim, emacs, hoặc đơn giản là GNU nano để chỉnh sửa tệp. Để chỉnh sửa tệp trong nano, chỉ cần chạy lệnh sau trong terminal. Nếu bạn là root, bạn có thể bỏ qua sudo.

sudo vim torrc

Hoặc dùng lệnh sudo nano torrc.

Kéo xuống và tìm chỗ giống đoạn code bên dưới. Bạn cũng có thể dùng tính năng find để nhanh chóng tìm thấy vị trí đó.

Bạn cần phải bỏ comment hai dòng dưới đây:

#HiddenServiceDir /var/lib/tor/hidden_service/

#HiddenServicePort 80 127.0.0.1:80

Bước 5: Kiểm tra Dịch vụ Tor

Với những thay đổi được ghi vào tệp torrc và server chạy ở 127.0.0.1:80, việc làm cho máy chủ bạn vừa tạo có thể truy cập được qua Tor cũng đơn giản như khởi động dịch vụ Tor. Chúng ta có thể thực hiện việc này bằng dòng lệnh sau:

sudo tor

Khi khởi động Tor lần đầu tiên với cấu hình mới, một địa chỉ .onion sẽ được tạo tự động. Thông tin này sẽ được lưu trữ trong “/var/lib/tor/hidden_service” (hoặc một thư mục khác nếu được chỉ định trong tệp torrc). Xem để địa chỉ website dark web của bạn là gì, hãy gõ lệnh:

sudo cat /var/lib/tor/hidden_service/hostname

]]> https://anonyviet.com/cach-tao-website-tren-dark-web-va-deep-web/feed/ 0

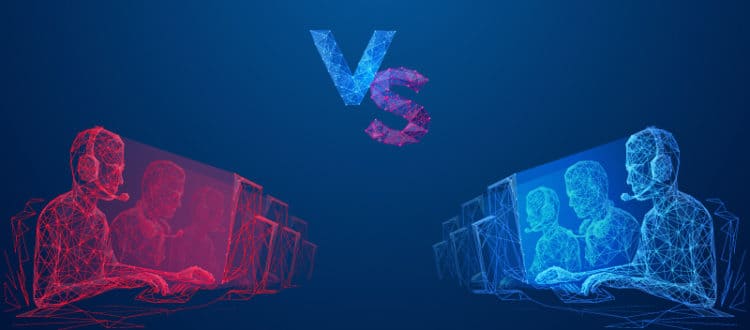

https://anonyviet.com/red-team-va-blue-team-trong-an-ninh-mang-la-gi/ https://anonyviet.com/red-team-va-blue-team-trong-an-ninh-mang-la-gi/#respond Tue, 15 Dec 2020 06:46:17 +0000 https://anonyviet.com/?p=23782 Phát hiện ra các điểm yếu của hệ thống và đánh giá các biện pháp phòng thủ mạng là những cách tốt nhất để các ngăn chặn các mối đe dọa mạng và duy trì an ninh mạng cho hệ thống. Tuy nhiên, hầu hết các tổ chức gặp khó khăn trong việc phát hiện các cuộc xâm nhập và tấn công mạng mới do tội phạm mạng thực hiện để hack hệ thống phòng thủ mạng có quy mô. Đây là lúc Red Team & Blue Team thực hiện một cuộc tập trận không gian mạng để bảo mật các điểm xâm nhập dữ liệu và vá các lỗ hổng mạng.

Trong an ninh mạng, thuật ngữ Red Team và Blue Team được sử dụng để các cuộc tập trận an ninh mạng theo thời gian thực mà ở đó Red Team đóng vai trò là những kẻ tấn công, nhằm hack vào hệ thống phòng thủ mà Blue Team đang bảo vệ . Đây là trận chiến mà những bộ não hàng đầu phải đọ sức với nhau. Để trau dồi kỹ năng của bạn với tư cách là một chuyên gia an ninh mạng, tốt nhất bạn nên sử dụng nền tảng phù hợp để hiểu sâu hơn về quy trình.

An ninh mạng là một nghệ thuật được và các tổ chức như EC-Council chuyên đào tạo về về phòng thủ mạng. Bài viết này sẽ phân tích các bộ kỹ năng bạn cần và năng khiếu nào của bạn phù hợp với Red Team và Blue Team.

Red Team là gì?

Theo định nghĩa của Cơ quan An ninh Quốc gia Hoa Kỳ (NSA), Red Team là một nhóm chuyên đột nhập và xâm nhập, thu thập thông tin đã được phân loại và không để lại dấu vết. Trong lĩnh vực mạng, Red Team tập trung vào việc kiểm tra khả năng thâm nhập của các hệ thống khác nhau và mức độ bảo mật của chúng. Red Team giúp phát hiện, ngăn chặn và loại bỏ các điểm yếu trong khi tấn công các lỗ hổng bảo mật. Red Team thực hiện điều này bằng cách sử dụng tất cả các kỹ thuật thâm nhập mạng và dữ liệu hiện có của họ. Điều này giúp các tổ chức xác định các lỗ hổng có thể gây ra mối đe dọa cho hệ thống của họ.

Blue Team là gì?

Trái ngược với Red Team, Blue Team có nhiệm vụ bảo vệ an ninh mạng cho tổ chức và phát hiện ra các lỗ hổng có thể xảy ra. Blue Team được giao trách nhiệm tăng cường phòng thủ mạng, đồng thời đảm bảo xử lý nhanh chóng các lỗ hổng trong trường hợp tin tặc tấn công mạng thành công.

Những kĩ năng hàng đầu của Red Team và Blue Team

Red Team và Blue Team khác nhau về cách tiếp cận, chủ yếu là do kỹ thuật và các thông số hoạt động. Sự hiểu biết sâu sắc về các kỹ thuật của mỗi nhóm sẽ giúp bạn hiểu rõ hơn về vai trò và mục đích tương ứng của họ. Với bài viết này, bạn cũng sẽ hiểu sâu hơn về các kỹ năng của mình và liệu chúng có phù hợp với công việc này hay không.

Kỹ năng của Red Team

Các thành viên của Red Team cần hiểu cách suy nghĩ của kẻ tấn công và đặt mình vào vị trí của kẻ tấn công, hiểu khả năng sáng tạo các cuộc tấn công của chúng.

Cách tiếp cận Out-of-the-box

Đặc điểm chính của Red Team là suy nghĩ bên ngoài (thinking outside) vì họ luôn đề phòng các công cụ và kỹ thuật mới để xâm nhập vào các điểm dữ liệu dễ bị tấn công đồng thời sẽ rõ ràng hơn trong việc bảo vệ hệ thống. Là một thành viên của Red Team, bạn sẽ đi ngược lại các quy tắc và tính hợp pháp trong khi phải tuân theo các kỹ thuật white hat để cho mọi người thấy những sai sót trong hệ thống của họ.

Kiến thức sâu về hệ thống

Để trở thành một phần của Red Team, bạn cần có kiến thức sâu rộng về hệ thống máy tính, thư viện, giao thức và các phương pháp luận đã biết. Bạn cũng cần biết các máy chủ và cơ sở dữ liệu để thực hiện nhiều tùy chọn tấn công khi phát hiện ra lỗ hổng của hệ thống.

Phát triển phần mềm

Sẽ có những lợi ích đáng kể nếu bạn biết cách phát triển các công cụ của riêng mình. Viết phần mềm cần rất nhiều kiến thức và thực hành, nhưng nó sẽ có ích để thực hiện các chiến thuật tấn công tốt nhất.

Kiểm thử thâm nhập

Kiểm thử thâm nhập (pentesting) là mô phỏng một cuộc tấn công vào hệ thống mạng để đánh giá tính bảo mật của nó. Pentesting giúp phát hiện ra các lỗ hổng và các mối đe dọa tiềm ẩn để đưa ra các đánh giá rủi ro đầy đủ. Do đó, điều quan trọng nhất đối với Red Team là kỹ năng pentesting.

Social engineering

Trong quá trình kiểm thử bảo mật, Red Team cần có khả năng điều khiển mọi người thực hiện các hành động có thể dẫn đến việc lộ dữ liệu nhạy cảm. Điều này là do lỗi của con người và là một trong những nguyên nhân gây ra hệ thống bị tấn công. Một phần là do mọi người chưa được huấn luyện các kĩ năng đầy đủ nên dễ bị kẻ tấn công dụ dỗ.

Kỹ năng của Blue Team

Blue Team cần có khả năng đóng backdoors và những điểm yếu mà hầu hết mọi người không biết.

Có tổ chức và định hướng rõ ràng

Bạn sẽ phù hợp hơn với Blue Team nếu bạn là người chơi hệ sách giáo khoa và thích sử dụng các phương pháp kiểm thử và đáng tin cậy. Bạn cần được định hướng chi tiết để không để lại lỗ hổng trong cơ sở hạ tầng bảo mật của tổ chức.

Phân tích an ninh mạng và hồ sơ của các mối đe dọa

Trong quá trình đánh giá tính bảo mật của một tổ chức, bạn sẽ cần có kỹ năng để tạo hồ sơ rủi ro hoặc mối đe dọa. Một hồ sơ mối đe dọa tốt bao gồm tất cả dữ liệu, của những kẻ tấn công tiềm ẩn và các tình huống nguy hiểm trong đời thực và sự chuẩn bị kỹ lưỡng cho các cuộc tấn công đó trong tương lai bằng cách làm việc trên các phần dễ bị tấn công nhất của hệ thống.

Kỹ năng tăng cường bảo mật

Trước khi một tổ chức có thể hoàn toàn chuẩn bị cho bất kỳ cuộc tấn công, thì họ cần phải có các kỹ năng tăng cường bảo mật cho tất cả các hệ thống để giảm bớt các mục tiêu tấn công mà tin tặc có thể khai thác.

Kiến thức về khám phá hệ thống

Blue Team cần phải làm quen với các ứng dụng phần mềm để theo dõi mạng nhằm phát hiện bất kỳ hoạt động bất thường và độc hại nào. Bằng cách tuân theo tất cả các bộ lọc package, lưu lượng mạng, tường lửa, v.v., bạn có thể nắm bắt tốt hơn mọi hoạt động trong hệ thống mạng.

Thông tin bảo mật & Quản lý sự kiện (SIEM)

Đây là một hệ thống cung cấp phân tích thời gian thực về các sự kiện bảo mật. Với phần mềm này, bạn có thể thu thập dữ liệu từ các nguồn bên ngoài và thực hiện phân tích dữ liệu dựa trên một tiêu chí cụ thể.

Tìm hiểu thêm về những gì Red và Blue Team làm

Khi thực hiện kiểm thử thâm nhập, bạn có thể dễ dàng tìm thấy mục tiêu. Tuy nhiên, việc phát hiện tất cả các mục tiêu và xác định cơ sở hạ tầng hỗ trợ và các dịch vụ khác có thể khá khó khăn và cần một cách tiếp cận có cấu trúc hơn. Hơn nữa, bạn sẽ cần kinh nghiệm trước khi phân tích và hiểu những gì các công cụ và kỹ thuật đang hoạt động.

Internet chủ yếu là các ứng dụng web, trong khi hầu hết các ứng dụng web được kết nối với cơ sở dữ liệu. Các cơ sở dữ liệu này lưu trữ mọi thứ từ tên người dùng và mật khẩu đến số an sinh xã hội, số thẻ tín dụng và các thông tin nhạy cảm khác. Hơn nữa, khả năng xâm phạm cơ sở dữ liệu có thể dẫn đến xâm phạm hệ thống.

]]> https://anonyviet.com/red-team-va-blue-team-trong-an-ninh-mang-la-gi/feed/ 0

Mạng cơ bản Archives » AnonyViet nonadult

https://anonyviet.com/bao-ve-du-lieu-khong-bi-ban-tren-dark-web/ https://anonyviet.com/bao-ve-du-lieu-khong-bi-ban-tren-dark-web/#respond Fri, 04 Dec 2020 11:00:01 +0000 https://anonyviet.com/?p=23628 Theo Kaspersky, các tội phạm mạng có thể sử dụng thông tin bị đánh cắp để tống tiền và lừa đảo, cũng như trực tiếp đánh cắp tiền của nạn nhân. Tội phạm mạng sẽ nắm bắt thông tin cá nhân của bạn và thường làm 1 trong 2 việc với nó. Bọn chúng sẽ sử dụng chính nó để trực tiếp hack tài khoản của bạn hoặc bọn chúng sẽ bán trên Dark Web. Và một khi dữ liệu cá nhân của bạn được bán, người mua có thể sử dụng nó để thu lợi hoặc để mua chuộc, một cách mà những kẻ xấu công khai thông tin cá nhân về bạn cho tất cả mọi người cùng xem. Trong một bài viết được đăng trên blog hôm thứ 3.

Thông tin cá nhân

Dữ liệu ID Card: 1,159 VND đến 231.350 VNĐ

Chứa thông tin nhạy cảm như số An sinh xã hội (SSN), thẻ căn cước là hình thức xác nhận công dân ở nhiều quốc gia, bao gồm cả Mỹ và châu Âu. Mặc dù những thẻ như vậy có vẻ quan trọng nhưng mà chúng không được tìm mua nhiều trên Dark Web. Một tấm thẻ hoặc tài liệu có tên đầy đủ và số bảo hiểm có giá bán trên Dark Web ít nhất là 1 ngàn đồng/người. Một gói đầy đủ với tên, số ID, SSN, ngày sinh, địa chỉ email và số điện thoại có thể có giá 231k VNĐ/một người.

Bản Scan Hộ Chiếu: 138.810 VNĐ đến 347,025 VNĐ

Một hình thức xác nhận phổ biến khác, hộ chiếu thường được sử dụng ở các quốc gia như Nga và Ukraine. Những tài liệu như vậy có thể dễ dàng tìm thấy trên Dark Web khi bạn xem xét số lần hộ chiếu của ai đó được scan tại bưu điện, sân bay hoặc một địa điểm khác. Bản hộ chiếu có thể được bán với giá từ 6$ đến 15$ (138.810 VNĐ đến 347,025 VNĐ) tùy thuộc vào chất lượng của scan bản hộ chiếu, quốc gia xuất xứ,…

Bản Scan Bằng Lái Xe: 116k đến 578k VNĐ

Giấy phép lái xe cũng được sử dụng như một phương thức nhận dạng.Và thông qua việc quét giấy phép như hộ chiếu nó có thể được tìm thấy trên Dark Web. Nó được bán với giá từ $5 đến $25(118k – 578k vnđ), Những bản scan giấy phép láy xe này có thể được bọn tội phạm sử dụng để thuê ô tô, thực hiện hành vi gian lận bảo hiểm và xuất trình cho các dịch vụ khác nhau.

Hồ Sơ Y Tế

Khi hồ sơ y tế được công nghệ hóa nhiều hơn, chúng cũng trở nên dễ bị đánh cắp trên mạng để bán trên Dark Web. Loại dữ liệu này được bán trên Dark Web với các loại khác nhau, từ các biểu mẫu y tế có đầy đủ họ và tên, địa chỉ email và số bảo hiểm cho đến hồ sơ với toàn bộ tiền sử bệnh, đơn thuốc và dữ liệu khác của bệnh nhân.

Bán với giá từ 1$ đến 30$ cho mỗi thông tin và nó cũng có thể được sử dụng cho ransomware. Cho 1 ví dụ: Tổ chức chăm sóc sức khỏe bệnh nhân tâm thần Vastaamo của Phần Lan đã bị tấn công và nó làm ảnh hưởng đến dữ liệu của ít nhất 2.000 bệnh nhân. Sau khi cung cấp thông tin bị đánh cắp bán trên Dark Web, những kẻ tấn công muốn một khoản tiền chuộc để xóa nó trước khi chuyển sự chú ý trực tiếp sang bệnh nhân.

Làm sao để thông tin của mình không bị bán trên Dark Web

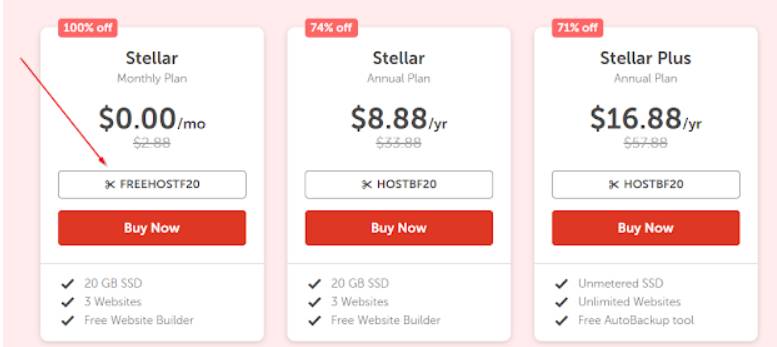

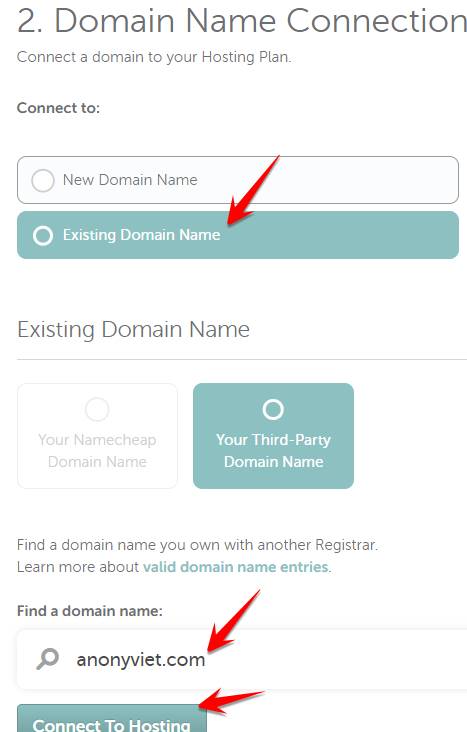

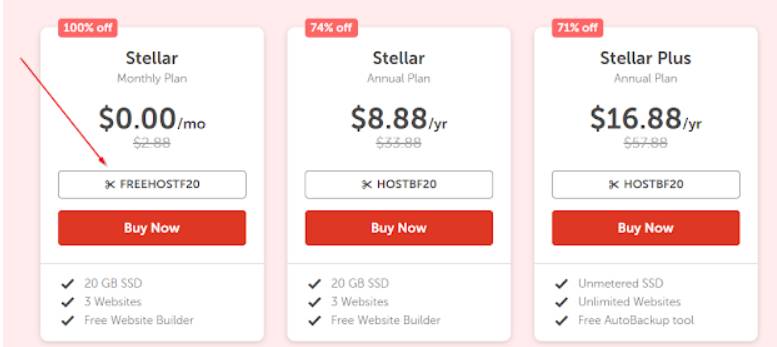

https://anonyviet.com/tao-hosting-stellar-cua-namecheap-1-thang-mien-phi/ https://anonyviet.com/tao-hosting-stellar-cua-namecheap-1-thang-mien-phi/#respond Mon, 30 Nov 2020 16:06:43 +0000 https://anonyviet.com/?p=23588 BlackFriday 2020, namecheap đang miễn phí gói Hosting Stellar giá 0USD, sử dụng trong 1 tháng. Nếu bạn nào cần test code hay dùng thử gói Hosting này có thể đăng ký mà không cần VISA hay toán trước gì cả. Cách đăng ký hosting miễn phí namecheap khá đơn giản. Chi tiết gói Hosting gồm:

Thời hạn đăng ký đến 12h trưa thứ 3 ngày 30/11/2020.

Bước 1: Truy cập vào trang BlackFriday của Namecheap, kéo xuống tìm gói Hosting Stellar $0.00/mo. Click vào chữ Buy Now để mua.

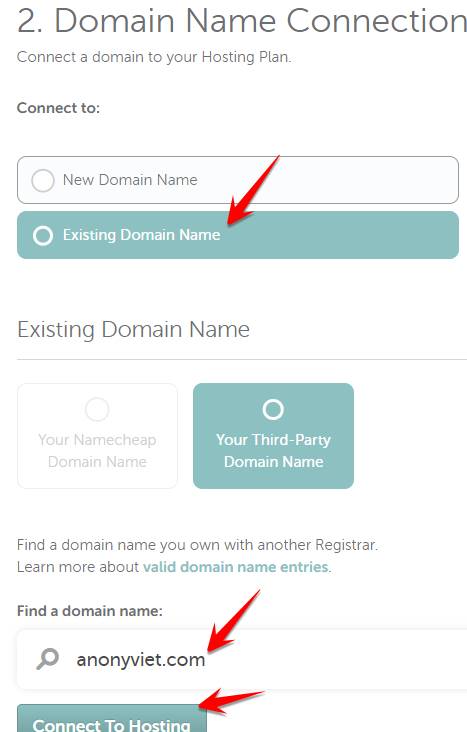

Bước 2: Click vào Exting Domain và chọn Sign in để tạo tài khoản, nếu có tài khoản rồi thì đăng nhập thôi. Sau đó quay ra lại Bước 2, nhập domain muốn trỏ về hosting, click vào Connect to host, chờ hiện lên Connected là được.

Nhìn xuống dưới bạn sẽ thấy giá 2,88$, không sao cứ click Add to card.

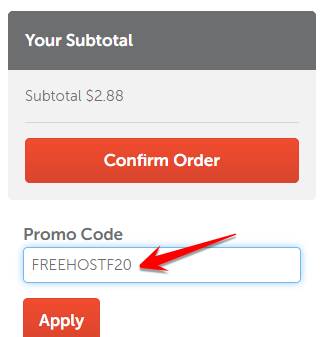

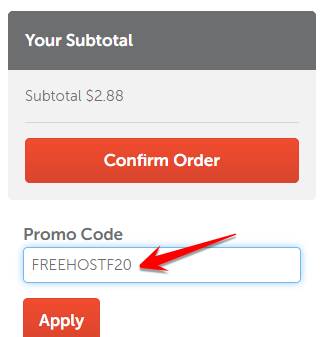

Qua tới bước thang toán, bạn nhập mã giảm giá 0$ cho Hosting Stellar: FREEHOSTF20. Nhấn vào Apply.

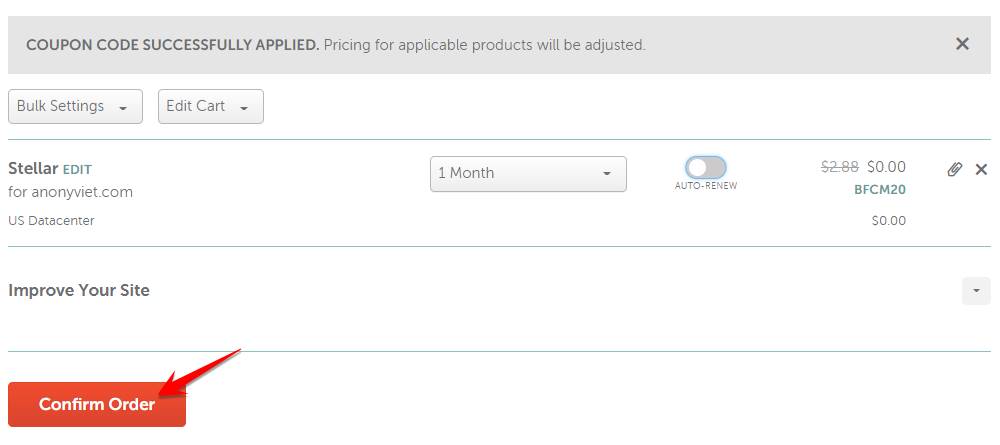

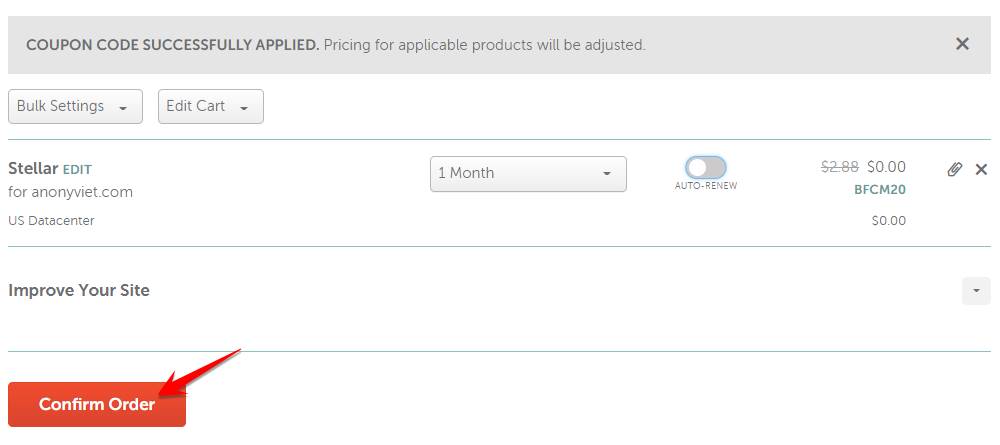

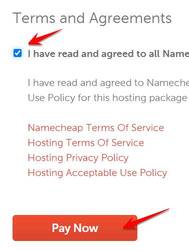

Nhìn qua ô bên trái sẽ thấy giá về lại $0.00 là thành công. Nhớ bỏ Auto Renew nhé, click vào Confirm Order.

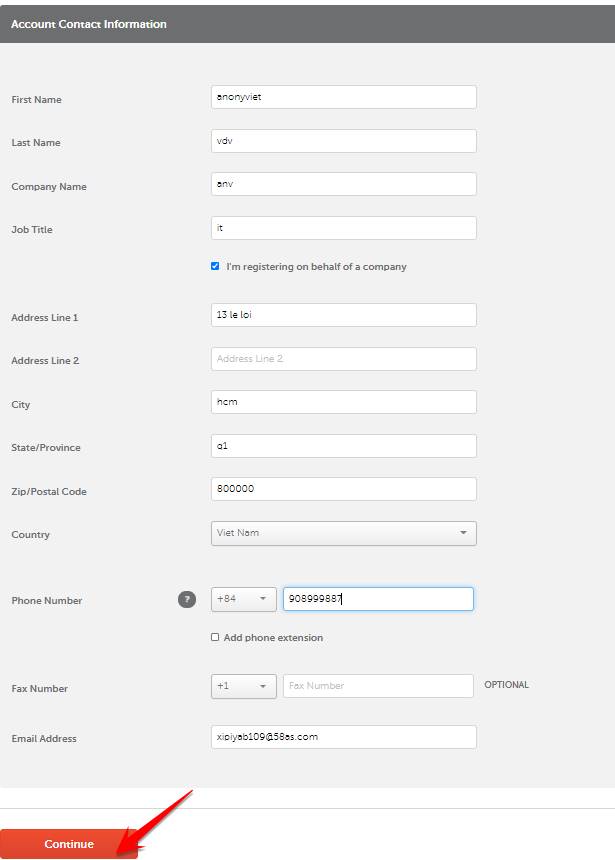

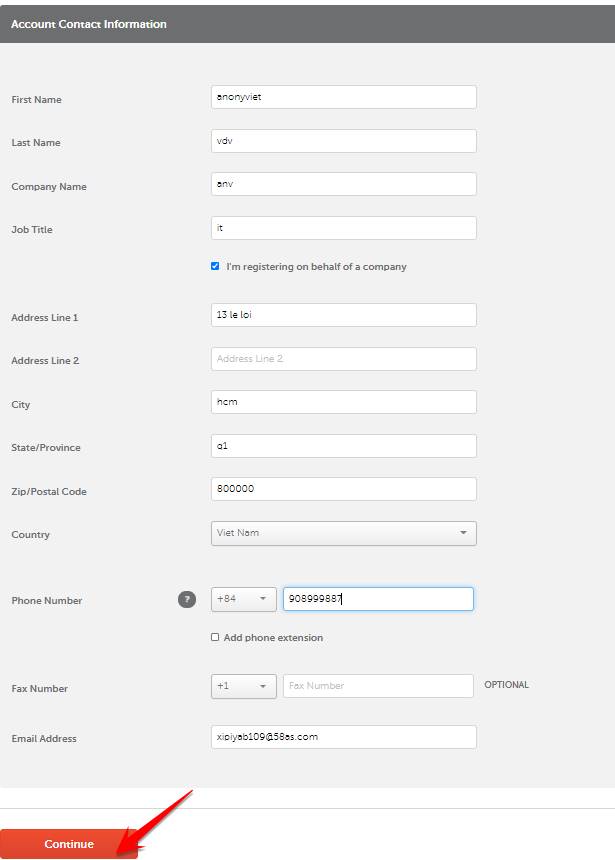

Nhập thêm thông tin của chủ tài khoản Domain, bạn có thể nhập bừa cũng được, rồi nhấn Continue.

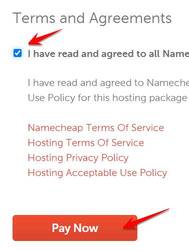

Click chọn đồng ý điều khoản. Rồi chọn Pay Now

Chờ nó xoay xoay 1 lúc thấy xuất hiện Thank you for your purchase thành đăng ký hosting stellar thành công.

Mở Email ra kiểm tra để lấy thông tin đăng nhập vào Cpanel, giờ thì up code lên và tận hưởng thôi.

]]> https://anonyviet.com/tao-hosting-stellar-cua-namecheap-1-thang-mien-phi/feed/ 0

https://anonyviet.com 32 32

https://anonyviet.com/ping-of-death-la-gi/ https://anonyviet.com/ping-of-death-la-gi/#respond Sun, 24 Jan 2021 12:43:05 +0000 https://anonyviet.com/?p=24614 Dưới đây là mọi thứ bạn cần biết về cuộc tấn công DDoS được gọi là lệnh “ping of death” hoặc “ping flood”.

Có rất nhiều thuật ngữ nghe có vẻ đáng sợ trong thế giới an ninh mạng, và “ping of death” cũng nguy hiểm không kém. Tuy nhiên cách thực hiện tấn công Ping of Death cũng không hề đơn giản, mặc dù vẫn còn là một vấn đề khó xử lý như một lỗ hổng bảo mật.

Hãy cùng khám phá Ping of Death là gì và nó hoạt động như thế nào.

“Ping là gì?”

Trước khi khám phá “ping of death” chết là gì, chúng ta phải xem “ping” là gì để xem nó có thể chống lại bạn như thế nào.

Bản thân một ping không có nguy hiểm. Trên thực tế, máy tính thực hiện rất nhiều thao tác ping khi bạn sử dụng Internet.

Ping cho phép bạn kiểm tra kết nối đã thông với nhau chưa. Nó giống như cách bạn nói “xin chào”, và đầu bên kia trả lời “xin chào” lại vậy.

Bạn thậm chí có thể thử lệnh ping bằng cách mở CMD lên và gõ lệnh ping 8.8.8.8 . Nó không thú vị lắm, vì tất cả những gì nó cho bạn biết là PC của bạn phải mất bao nhiêu mili giây để gửi một gói dữ liệu đến mục tiêu. Tuy nhiên, nó có thể chẩn đoán các sự cố máy chủ và xác định các lỗ hổng trong các kết nối bị lỗi.

Tấn công “Ping of Death” là gì?

Ping là vô hại trong thế giới mạng máy tính. Vậy, làm thế nào ai đó có thể biến công cụ vô hại này thành vũ khí?

Ping of Death là một trong nhiều loại tấn công từ chối dịch vụ phân tán (DDoS). Thông thường, khi mọi người sử dụng thuật ngữ “DDoS”, nó đề cập đến một loạt các kết nối làm sập mạng của máy chủ nào đó. Tuy nhiên, có nhiều cách mà hacker có thể bắt đầu một cuộc tấn công DDoS và Ping of Death cho phép thực hiện một cuộc tấn công với một máy tính duy nhất.

Để làm được điều này, hacker cần tìm một hệ thống cũ được kết nối với internet. Do hệ thống cũ nên nó đã được thiết lập trước khi triển khai rộng rãi IPv4. Điều này là do các mạng cũ này không có cách thích hợp để xử lý nếu ai đó gửi dữ liệu lớn hơn gói tối đa 65,535 byte.

Khi hacker tìm thấy hệ thống này, họ sẽ gửi một gói tin lớn hơn kích thước tối đa. Một hệ thống mạng hiện đại sẽ phát hiện và xử lý đúng cách gói dữ liệu khổng lồ này, nhưng một hệ thống cũ sẽ khó khăn với kích thước gói tin lớn hơn. Do đó, điều này có thể gây ra sự bất ổn định và làm mất kết nối mạng.

Chúng ta sẽ mở CMD lênh ping máy tính nạn nhân với gói dữ liệu vô hạn là 65500

Nhập lệnh sau: ping 10.10.20.10 –t | 65500

Tham số:

- “Ping” gửi các gói dữ liệu đến nạn nhân

- “10.10.20.10” là địa chỉ IP của nạn nhân

- “-t” nghĩa là các gói dữ liệu sẽ được gửi cho đến khi chương trình dừng lại

- “-L” chỉ định tải dữ liệu sẽ được gửi đến nạn nhân

Bạn sẽ nhận được kết quả như hình dưới đây:

Việc làm ngập máy tính mục tiêu với các gói dữ liệu không ảnh hưởng nhiều đến nạn nhân. Để cuộc tấn công hiệu quả hơn, bạn nên tấn công máy tính mục tiêu bằng ping từ nhiều máy tính.

Cuộc tấn công trên có thể được sử dụng để tấn công Router hoặc Web server.

Bạn có thể dùng Tool Nemesy để thực hiện Ping of Death dễ hơn.

Làm thế nào để bạn tự bảo vệ mình khỏi mộtcú Ping of Death?

Nếu cuộc tấn công trên nghe có vẻ đáng lo ngại, đừng hoảng sợ. Nếu bạn đang sở hữu hạ tầng mạng và các phiên bản hệ điều hành mới thì không cần phải lo. Tất cả những gì bạn cần làm là đảm bảo máy tính và thiết bị mạng của bạn được thiết kế và nâng cấp sau năm 1998, vì các thiết bị được sản xuất sau ngày này được thiết kế để chống lại Ping of Death.

Hy vọng rằng chiếc PC bạn đang sử dụng ở nhà không quá cũ; trên thực tế, bạn có thể khó tưởng tượng tại sao có người vẫn sử dụng một hệ thống cổ xưa như vậy. Tin hay không thì tùy, vẫn có những thiết bị và hệ điều hành cũ hơn tiếp tục hoạt động mà không cần nâng cấp. Có lẽ chủ sở hữu đã lo lắng rằng một bản nâng cấp có thể làm mất ổn định mọi thứ mà họ đã thiết lập.

Tuy nhiên, việc giữ một hệ thống không thường xuyên nâng cấp đồng nghĩa với việc nó trở nên lỗi thời và dễ xảy ra các lỗ hổng bảo mật. Ví dụ, hãy xem các cuộc tấn công tàn phá của ransomware, một số công ty vẫn sử dụng Windows XP trong khi thế giới đã dùng Windows 10.

Các công ty cần phải lựa chọn giữa việc nâng cấp hệ thống của họ và có nguy cơ phần mềm không tương thích hoặc giữ nguyên thiết lập hiện tại và bị tấn công. Nếu họ chọn cái sau trong một thời gian rất dài, nó có thể khiến họ phải hứng chịu một cuộc tấn công như Ping of Death.

Ping of Death: thời đại này không còn nguy hiểm

Một cuộc tấn công bằng Ping of Death cũng dễ thực hiện cũng như sức tàn phá của nó. Miễn là phần cứng của bạn có từ thế kỷ 21, bạn không có gì phải lo lắng.

Bạn có biết rằng bạn cũng có thể ping các thiết bị bằng điện thoại Android của mình không? Bạn cũng có thể thực hiện Ping online từ website về router nhà bạn tại website: https://ping.eu/ping/.

]]> https://anonyviet.com/ping-of-death-la-gi/feed/ 0

https://anonyviet.com/cach-cai-dat-docker-tren-ubuntu-20-04-lts/ https://anonyviet.com/cach-cai-dat-docker-tren-ubuntu-20-04-lts/#respond Sat, 23 Jan 2021 11:31:25 +0000 https://anonyviet.com/?p=24580 Docker giống như một máy ảo dùng để phát triển sản phẩm trên môi trường riêng và dễ dàng chuyển đổi môi trường giữa các máy thật bằng cách sử dụng containers. Cách cài đặt Docker trên Ubuntu cũng vô cùng đơn giản thôi, cùng tìm hiểu nhé.

Containers chứa mọi thứ mà ứng dụng, công cụ hoặc dịch vụ cần để chạy, bao gồm tất cả thư viện, dependencies và các file cấu hình. Các containers cũng được cách ly với nhau (và máy thật), nhưng có thể giao tiếp thông qua các kênh được xác định trước.

Vì Docker là phần mềm mã nguồn mở nên bạn không chỉ có thể sử dụng miễn phí mà bạn còn có thể điều chỉnh, mở rộng, hack hoặc xây dựng các tính năng mới. Trong bài viết này, mình sẽ hướng dẫn các bạn cài đặt Docker trên Ubuntu 20.04 LTS (Focal Fossa), các bước tương tự cũng có thể hoạt động trên các phiên bản cũ hơn của Ubuntu, bao gồm cả Ubuntu 18.04 LTS.

Cụ thể hơn, bạn sẽ được học cách cài đặt Docker từ kho lưu trữ thông thường của Ubuntu, cách cho phép Docker tự động khởi động khi đăng nhập vào hệ thống và cách cài đặt Docker images và chạy chúng.

Nhưng đây không phải là một bài tìm hiểu sâu. Bài viết này chỉ giúp bạn cài đặt nhanh Docker để bắt tay vào học thực hành mà thôi.

Cài đặt Docker từ Kho lưu trữ Ubuntu

Để cài đặt Docker trên Ubuntu, bạn cần đáp ứng 2 yêu cầu sau:

- Bạn phải có quyền truy cập của sudo

- Bạn phải có kết nối internet

Nếu bạn đang quản lý hoặc thiết lập máy chủ Ubuntu thì bạn (có thể) đã đáp ứng cả hai yêu cầu này, nhưng hãy kiểm tra chúng trước khi bắt đầu.

Bước 1: Cài đặt docker từ kho lưu trữ của Ubuntu. Kho lưu trữ mình sử dụng ở đây là apt và tên package cài đặt là docker.io:

sudo apt install docker.io - y

Ubuntu sẽ tải xuống phiên bản Docker mới nhất từ kho lưu trữ apt, sau đó giải nén và cài đặt trên hệ thống của bạn.

Bước 2: Cho phép Docker tự động khởi động khi bạn đăng nhập vào hệ thống:

sudo systemctl enable --now docker

Bước 3: Kiểm tra Docker

Bây giờ Docker đã được cài đặt và đang chạy trên hệ thống của bạn, bạn nên xác minh rằng mọi thứ đang hoạt động ổn. Điều bạn cần làm là chạy một image mới có tên là hello-world:

sudo docker run hello-world

Khi chạy lệnh này, bạn sẽ thấy một thông báo dài nói rằng “installation appears to be working correctly”.

Giống như thế này:

Để ý dòng đầu tiên, bạn sẽ thấy dòng chữ Docker “không thể tìm thấy” image “hello-world”. Nhưng thay vì thoát, nó đã tìm kiếm và tải xuống từ Docker Hub.

Vậy nên chúng ta có…

Bước 4: Tìm và cài đặt các Docker images.

Giờ đây, bạn đang thiết lập thế giới hay nói đúng hơn là hệ sinh thái Docker và Docker Hub là bến đỗ của bạn. Docker Hub được quảng cáo là “thư viện và cộng đồng lớn nhất thế giới về container images”. Bất kỳ images nào có sẵn trên Docker Hub cũng có thể được cài đặt trên hệ thống của bạn.

Thử xem, liệu có đúng quảng cáo không nào.

Để tìm kiếm image trên Docker Hub, bạn chỉ cần sử dụng lệnh search trong docker:

sudo docker search term-goes-here

Ví dụ: mình muốn tìm kiếm Alpine Linux trên Docker Hub, vì vậy mình chạy lệnh docker search alpine. Một danh sách các image phù hợp (phù hợp với thuật ngữ alpine) sẽ xuất hiện. Image alpine chính thức sẽ có chữ OK trên cột “OFFICIAL“.

Khi bạn tìm thấy image bạn muốn sử dụng, bạn có thể tải xuống bằng cách sử dụng lệnh pull, Ví dụ: để cài đặt Alpine Linux, mình chạy lệnh: sudo docker pull alpine

Để chạy một image đã tải xuống, bạn chỉ cần chạy lệnh này và kèm theo tên image: sudo docker run alpine

Nếu bạn muốn chạy một image dưới dạng container và nhận quyền truy cập shell ngay lập tức, hãy thêm flag -it. Ví dụ: mình chạy sudo docker run -it alpine và Docker thảy mình thẳng vào container Alpine:

Để thoát, bạn chỉ cần gõ exit và nhấn enter:

Một số lệnh hữu ích bạn cần biết:

- docker ps -a: Liệt kê hết tất cả các image bạn đã sử dụng (và xem ID/tên container của chúng)

- docker stop {container id}: Để đóng image

- docker rm ID/name-container: Để xóa container

https://anonyviet.com/mosint-tool-truy-vet-dia-chi-email/ https://anonyviet.com/mosint-tool-truy-vet-dia-chi-email/#comments Thu, 14 Jan 2021 07:46:11 +0000 https://anonyviet.com/?p=24487 MOSINT là công cụ OSINT giúp bạn truy vết, tìm kiếm thông tin từ các nguồn công khai và bí mật giúp biết chủ nhân của Email là ai. Bạn cũng dễ dàng biết được họ dùng Email đó để đăng ký tài khoản ở mạng xã hội, diễn đàn nào? Và tìm luôn cả số điện thoại có liên quan đến Email mà bạn tìm kiếm.

Các tính năng của MOSINT

MOSINT là một Công cụ OSINT dành cho email. Nó giúp bạn thu thập thông tin về email mục tiêu.

- Dịch vụ xác minh( Kiểm tra xem email có tồn tại không)

- Kiểm tra tài khoản xã hội với Socialscan

- Kiểm tra dữ liệu bị rò ĩ

- [cần API] Tìm email liên quan

- Tìm số điện thoại liên quan

- Tìm các miền liên quan

- Tìm từ Pastebin

- Tìm kiếm của Google

- Tra cứu DNS

Trên Kali Linux hoặc Parrot OS mở Terminal và gõ các lệnh sau:

git clone https://github.com/alpkeskin/mosint.git

cd mosint

pip install -r requirements.txt

pip install googlesearch-python

pip install tabula

Mặc định MOSINT sẽ dùng các nguồn công khai để truy vết Email của bạn, nhưng nếu đăng ký thêm 3 API từ 3 Website dưới đây, bạn sẽ có thêm nguồn để tìm kiếm thông tin. Các trang Web này lưu thông tin lưu trữ liên quan đến Email của bạn từ các nguồn website bị rò rĩ, và phải có API Key mới có thể truy xuất dữ liệu vào các Web đó. Cụ thể:

API có dạng là 1 chuỗi bất kỳ, giống hình bên dưới:

Bây giờ bạn copy 3 API của 3 Website trên điền vào file config.json trong thư mục MOSINT

Quay ra lại Terminal gõ lệnh: python3 mosint.py -e dia-chi-email-can-tim

Ví dụ: python3 mosint.py -e [email protected]

Kết quả sẽ liệt kê những thông tin bị rõ rì từ email bạn đang tìm kiếm:

Email này được dùng để đăng ký ở các Website, diễn đàn nào, số điện thoại liên quan đến email, mạng xã hội, DNS lookup… (Trường hợp DNS Lookup nếu bạn dùng Email Domain công ty, cá nhân…)

Đây là danh sách User, Password bị rò rĩ từ các diễn đàn mà bạn dùng email này đăng ký:

Số điện thoại liên quan đến Email bạn đang tìm kiếm

]]> https://anonyviet.com/mosint-tool-truy-vet-dia-chi-email/feed/ 1

https://anonyviet.com/huong-dan-tao-vps-bang-google-colab/ https://anonyviet.com/huong-dan-tao-vps-bang-google-colab/#comments Wed, 30 Dec 2020 08:59:23 +0000 https://anonyviet.com/?p=24186 Gần đây chúng ta nghe khá nhiều về Google Colab như Download Torrent bằng Colab, tải file về Google Drive bằng Colab… hôm nay chúng ta sẽ tạo VPS bằng Google Colab miễn phí. Bài hướng dẫn được đăng trên OneHack.us, mình sẽ hướng dẫn chi tiết lại cho các bạn để dễ thực hiện.

Cách tạo VPS bằng Google Colab miễn phí

Colaboratory, hay gọi tắt là “Colab”, là một sản phẩm của Google Research. Colab cho phép mọi người viết và thực thi mã python tùy ý thông qua trình duyệt và dùng để các bạn học về Machine Learning, phân tích dữ liệu và giáo dục. Về mặt kỹ thuật, Colab là một dịch vụ Jupyter được lưu trữ không yêu cầu thiết lập để sử dụng, đồng thời cung cấp quyền truy cập miễn phí vào các tài nguyên máy tính. Như vậy, chúng ta có thể tận dụng Tài nguyên CPU, GPU, RAM của Colab để tạo 1 VPS miễn phí.

Trước tiên bạn cần tạo 1 Notebook mới (giống như 1 project mới để chạy trên colab). Truy cập vào trang: https://colab.research.google.com/notebooks/intro.ipynb

Chọn New -> Notebook

Dán đoạn Code dưới đây vào,nhấn vào nút tam giác ở góc trên để thực thi Code, sau đó click vào đường link https://remotedesktop.google.com/headless có trong kết quả bên dưới.

! wget https://raw.githubusercontent.com/alok676875/RDP/main/RDP.sh &> /dev/null

! chmod +x RDP.sh

! ./RDP.sh

Sau khi click vào click bạn sẽ được đề nghị tải Chrome Remote Desktop, cứ nhất bắt đầu, và cho phép.

Cấp quyền cho tài khoản Google được quyền remote vào VPS.

Copy tất cả Code ở dòng Debian Linux

Quay qua tab đang mở Colab, Dán đoạn code vừa copy vào phần Paste Here trong Colab. Nhấn Enter để thực thi.

Sau đó Colab sẽ kêu bạn mã Pin, bạn cần nhập ít nhất 6 số, ví dụ 123456, và sau đó nhấn Enter.

Tiếp tục nhập lại 6 số hồi nảy để xác nhận, mình gõ 123456 -> Enter

Bây giờ trên kết quả Colab sẽ hiển thị đường dẫn ở phía cuối, hãy click vào đó.

Chrome sẽ mở cho bạn 1 tab, tại đây bạn sẽ thấy VPS bằng Google Colab miễn phí hiện ra, click vào đó.

Nhâp mã PIN 123456 giống hồi nảy đã cấu hình.

Tèn tén ten, truy cập Vào VPS thành công, bạn để ý ở dưới góc màn hình sẽ có thanh công cụ, click vào biểu tượng trái đất để duyệt web nhé.

Đây là VPS Linux chứ không phải VPS Windows nên đừng hỏi tại sao giao diện nó không giống Windows nhé. Có thể xài tạm VPS bằng Google Colab để lướt web hay test code tùy bạn, nhưng không cài được cái app của Windows đâu nhé.

]]> https://anonyviet.com/huong-dan-tao-vps-bang-google-colab/feed/ 15

https://anonyviet.com/nen-chon-parrot-os-hay-kali-linux/ https://anonyviet.com/nen-chon-parrot-os-hay-kali-linux/#respond Sat, 26 Dec 2020 05:20:44 +0000 https://anonyviet.com/?p=23985 Parrot OS vs Kali Linux: Chà kèo cân sức nhở, nếu chúng ta đề cập đến Hệ điều hành Linux thì hãy để mình làm rõ rằng nó là một trong những hệ điều hành nổi tiếng dành cho các nhà phát triển bảo mật và tin tặc. Tuy nhiên, đây không vấn đề quan trọng, trong bài viết này, chúng ta sẽ tìm hiểu và so sánh 2 hệ điều hành bảo mật nổi tiếng: ParrotOS vs Kali Linux.

Đầu tiên, mình sẽ phải nói về việc tại sao CEHv11 lại chuyển từ Kali Linux sang ParrotOS. Thì theo một số thông tin mà mình tìm hiểu được, rất có khả năng Kali Linux đã lọt vào blacklist (danh sách đen) của một số quốc gia, mà cụ thể là quốc gia nào thì các bạn tự tìm hiểu đi nhé. Điều này đã vi phạm tiêu chuẩn ANSI mà CEH hướng đến. ANSI (American National Standards Institute) là viện tiêu chuẩn quốc gia Hoa Kỳ, tổ chức phi lợi nhuận chuyên giám sát các tiêu chuẩn của hệ thống, hàng hoá dịch vụ để các sản phẩm của hoa kỳ có thể sử dụng trên toàn thế giới. Lý do thứ 2 là đơn vị đã tạo ra CEH là Offensive Security có một số xung đột với Eccouncil đâu đó trong những vấn đề chia sẻ và sử dụng về mặt hình ảnh nữa.

Ngoài ra còn có những khả năng mà mình cho rằng ParrotOS chạy nhẹ nhàng và dễ chịu hơn, thuận tiện và thoải mái hơn so với bản Kali Linux. Vì vậy chúng ta mới phải chuyển qua ParrotOS, theo quan điểm của mình là vậy, bạn nào còn có suy nghĩ khác thì comment nhé.

Trong khi đó, mô hình nổi tiếng nhất được hầu hết các chuyên gia an toàn và người kiểm tra thâm nhập sử dụng là Kali Linux. Mặc dù Hệ điều hành bảo mật Parrot khá thân thiện với cloud và bao gồm cả Ethical Hacking, pen testing và các công việc khác liên quan đến tội phạm máy tính. Do đó, so với các bản phân phối Linux khác, ParrotOS khá nhẹ.

Vì vậy, trong bài viết này, mình sẽ so sánh Kali Linux với ParrotOS và chúng ta sẽ xem hệ điều hành nào phù hợp cho Ethical Hacking. Vì vậy, bây giờ không để mất nhiều thời gian nữa, cùng bắt đầu với mình thôi nào.

Parrot OS

Hệ điều hành Parrot là một bản phân phối GNU/Linux mã nguồn mở và miễn phí được dựa trên Thử nghiệm Debian, và được phát triển cho các chuyên gia bảo mật, nhà phát triển và những người hiểu biết về quyền riêng tư. Do đó, khi mình thảo luận về việc distro này dựa trên Debian, cũng có thể hiểu rằng các containers code tuân theo các mô hình phát triển của Debian.

Parrot OS nắm giữ một kho vũ khí có thể hỗ trợ đầy đủ cho các dịch vụ bảo mật CNTT và pháp y kỹ thuật số. Tuy nhiên, nó cũng chứa mọi thứ cơ bản mà bạn yêu cầu để phát triển các chương trình của mình hoặc bảo vệ quyền riêng tư khi duyệt web. Do đó, Parrot OS cài đặt MATE làm mặc định và có thể truy cập vào một số lớp để phù hợp với yêu cầu của bạn.

Đồng thời với nhiều công cụ được cài đặt sẵn, bạn sẽ có cơ hội tìm hiểu và lướt web ẩn danh trên mạng. Vì vậy, về cơ bản, mình sẽ giả định rằng nó là sự kết hợp giữa Kali Linux và Frozen box OS. Do đó, hệ điều hành này sử dụng Kali repo để cập nhật các thiết bị của nó và cũng có repo riêng để thu thập các package tùy chỉnh.

(Để Download Parrots OS bạn cần VPN để vào, AnonyViet sẽ viết 1 bài hướng dẫn cài đặt Parrot OS)

Xem: cách cài đặt Parrot trên Vmware 16.

Các tính năng của ParrotOS

Miễn phí – ParrotOS là một nguồn mở và hoàn toàn miễn phí, do đó bạn có thể tuỳ chỉnh tệp ASCII theo nhu cầu của bạn.

Nhẹ – Hệ điều hành ParrotOS đã được chứng minh là rất nhẹ và hoạt động rất tốt ngay cả trên các thiết bị cũ hoặc với các tài nguyên hạn chế.

An toàn – ParrotOS thường xuyên được cập nhật, thường được phát hành và hoàn toàn được chứa trong sandbox.

Kali Linux

Như mình đã nói trước đó rằng Kali Linux có thể là một bản phân phối Linux dựa trên Debian hướng đến Kiểm tra thử thâm nhập (Penetration Testing) và Kiểm tra bảo mật (Security Auditing).

Kali bao gồm khoảng 600 công cụ được cài đặt sẵn được trang bị cho các tác vụ bảo mật dữ liệu khác nhau, như Kiểm tra thâm nhập, Nghiên cứu bảo mật, Pháp y máy tính, Kiểm tra ứng dụng web và Kỹ thuật dịch ngược. Hơn nữa, Kali Linux được phát triển và quản lý bởi Attack Security, một tổ chức đào tạo số một về bảo mật thông tin.

Các tính năng của Kali Linux

Miễn phí – Đôi khi miễn phí là mồi câu lớn nhất để lôi kéo người dùng.

Hỗ trợ đa ngôn ngữ – Các công cụ thâm nhập được viết bằng tiếng Anh để dễ tiếp cận hơn với người dùng tiếng Anh chứu không phải là ngôn ngữ mà người viết công cụ đang sử dụng. Do đó, Kali cung cấp các hướng dẫn đa ngôn ngữ chính xác, cho nhiều người dùng hơn để thực hành.

Hoàn toàn có thể tùy chỉnh – Bản thiế kế đầu tiên của Kali Linux không phù hợp với mục đích vì ngoại hình và cảm nhận của nó không quá tốt. Để vượt qua vấn đề đó, Kali đã lựa chọn phương án dễ dàng nhất cho những người dùng thích sự cá nhân hoá hơn là để cho họ tự tuỳ chỉnh Kali theo mong muốn của mình.

Hỗ trợ thiết bị không dây trên phạm vi rộng – một điểm sáng nữa của Kali Linux là nó có các giao diện không dây. Vậy nên, Kali Linux hỗ trợ nhiều thiết bị không dây nhất có thể, cho phép nó chạy chính xác trên nhiều loại phần cứng tốt và tương thích với nhiều USB và các thiết bị không dây khác.

Tuỳ chỉnh kernel – Là một người kiểm thử thâm nhập, mình thường phải đánh giá và kiểm tra các thiết bị không dây,mà kernel của Kali lại có các ứng dụng injection tiên tiến nhất.

Kali Linux vs ParrotOS

Vậy chúng ta nên chọn Kali Linux hay Parrot OS để học Hack? Sau khi phân tích cả hai hệ điều hành, chúng ta có thể rút ra kết luận rằng cả hai hệ điều hành đều có chung các mục đích như an ninh mạng và kiểm thử thâm nhập. Do đó, hầu hết các yếu tố quyết định trong những trường hợp như vậy đều tập trung vào sở thích cá nhân thay vì các sự khác nhau về 2 hệ điều hành.

So sánh yêu cầu phần cứng

Thông số kỹ thuật phần cứng là một số thứ mà chúng tôi thường bỏ qua, về cơ bản vì mình hiểu rằng hệ thống sẽ hoạt động tốt hơn nhiều so với các máy tính có thông số phần cứng thấp.

Nhưng cũng không vì vậy mà có thể đánh giá hiệu quả thực tế của hệ thống được. Parrot cần phần cứng thông số kỹ thuật thấp hơn so với Kali, cho thấy rằng nó thường được vận hành trên máy tính xách tay và máy tính có công suất thấp.

Đây cũng là một trong những lý do tại sao mình thích ParrotOS hơn Kali Linux, nhưng mình thích sử dụng cả hai hơn vì không quan trọng bạn dùng hệ điều hành hoặc công cụ nào, tất cả đều phụ thuộc vào kỹ năng của bạn.

Parrot OS

- Không yêu cầu nhiều về card đồ họa.

- Yêu cầu RAM tối thiểu là 320MB.

- Yêu cầu tối thiểu CPU 2 nhân 1GHZ.

- Có thể khởi động ở cả hai dạng legacy và UEFI.

- Cần ít nhất 16GB dung lượng ổ đĩa để chứa hệ điều hành.

- Yêu cầu card đồ hoạ.

- Tối thiểu là 1GB RAM.

- CPU tối thiểu là 2 nhân 1GHZ.

- Có thể khởi động ở cả hai dạng legacy và UEFI.

- Cần ít nhất 20GB để chứa hệ điều hành.

Khi nói về giao diện và cảm nhận của một hệ điều hành, mình thường thích ParrotOS hơn Kali Linux vì các giao diện của Parrot OS được tạo bằng Ubuntu-Matte-Desktop-Environment. Do đó, cả hai sẽ có những khác biệt nhất định về ngoại hình và hiệu năng.

Ở trên cùng màn hình, bạn sẽ thấy một ngăn chứa Applications, Places, System, giống như Kali. Do đó, Parrot OS cũng cung cấp một số thông tin tuyệt vời về nhiệt độ của CPU và biểu đồ liên quan đến hiệu năng. Dưới cùng màn hình chứa trình quản lý menu và trình quản lý không gian làm việc.

So sánh các biến thể

Cả hai hệ điều hành đều xuất hiện với nhiều biến thể khác nhau, nhưng Parrot OS có nhiều biến thể hơn.

Kali Linux:

- Kali Lite Edition

- Kali Full Edition

- Kali armhf/armel (các thiết bị IoT)

- Kali Desktop (e17/KDE/Xfce)

Parrot OS:

- Parrot Sec OS Lite Edition

- Parrot Sec OS Full Edition

- Parrot Sec OS Air Edition

- Parrot Sec OS Studio Edition

Như các bạn đã thấy, Parrot có một số tính năng khác nhau liên quan đến thử nghiệm thâm nhập không dây (AIR) và một tính năng được điều chỉnh để tạo nội dung đa phương tiện (studio). Do đó, nó cũng có các bản phát hành có hỗ trợ cloud và các thiết bị IoT. Bởi vì nó cung cấp phiên bản full và lite cần thiết, đồng thời cũng hỗ trợ các giao diện máy tính để bàn tùy chỉnh (e17/KD/Matter/LXDE). Hơn nữa, Kali cũng có hỗ trợ cho các thiết bị đám mây và IoT.

So sánh hiệu năng

Khi thảo luận về hiệu năng, Kali có thể hơi nặng và khi bạn quản lý nó trên một hệ thống cấp thấp, đôi khi đó lại là một trải nghiệm kinh dị khi bạn chạy nền các tác vụ. Nhưng Parrot cực kỳ nhẹ và không bị lag nhiều, vì nó cũng chạy trên các hệ thống thông số kỹ thuật thấp.

| KALI LINUX | PARROT OS | � |

| 1. | Cần nhiều hơn 1GB RAM | Cần ít RAM hơn khoảng 320MB |

| 2. | Yêu cầu card đồ hoạ vì nó cần tăng tốc đồ hoạ (graphical acceleration) | Không cần tăng tốc đồ hoạ nên cũng không cần thiết phải sử dụng card đồ hoạ |

| 3. | Yêu cầu ít nhất 20GB để cài đặt | Yêu cầu ít nhất 16GB để cài đặt |

| 4. | Sử dụng giao diện GNOME. Trong phiên bản mới là Xfce. | Sử dụng giao diện MATE hoặc KDE |

| 5. | Không có trình biên dịch và các IDE được cài đặt sẵn. | Có trình biên dịch và các IDE được cài đặt sẵn. |

| 6. | Giao diện người dùng đơn giản | Giao diện tốt hơn nhiều |

| 7. | Có các yêu cầu nặng và hơi lag. | Yêu cầu nhẹ và ít lag hơn |

| 8. | Có tất cả các công cụ cơ bản cần thiết để hack. | Có tất cả các công cụ có sẵn trong Kali và cũng có thêm các công cụ riêng. Ví dụ. AnonSurf, Wifiphisher, Airgeddon. |

Về cơ bản, trong suốt bài viết này, mình đã cố gắng hết sức để giúp bạn hiểu về Parrot OS và Kali Linux, vì vậy, mình hy vọng rằng bạn chỉ đơn giản là có ý tốt với Hệ điều hành Parrot và Kali Linux. Việc chọn một hệ điều hành là tùy thuộc vào sở thích và sự lựa chọn của bạn nếu bạn sử dụng một hệ thống hơi yếu thì mình thực sự khuyên bạn nên sử dụng Parrot OS.

]]> https://anonyviet.com/nen-chon-parrot-os-hay-kali-linux/feed/ 0

https://anonyviet.com/tut-dang-ky-ten-mien-online-store-eu-mien-phi-1-nam/ https://anonyviet.com/tut-dang-ky-ten-mien-online-store-eu-mien-phi-1-nam/#comments Fri, 25 Dec 2020 09:12:47 +0000 https://anonyviet.com/?p=24012 Chào Giáng sinh, một thành viên “Ất Nguyễn Bá” vừa gửi đến AnonyViet tut reg domain free 2021 và mong muốn chia sẻ với mọi người. AnonyViet hướng dẫn các bạn đăng ký domain .ONLINE, .STORE, .EU miễn phí 1 năm không cần visa, không cần xác minh điện thoại, rất dễ đăng ký.

Tut đăng ký tên miền .ONLINE, .STORE, .EU miễn phí 1 năm

Do trang này dùng ngôn ngữ của Cộng hòa Séc, nên anh em em dùng Google Dịch cho dễ hiểu nhé. Một tài khoản đăng ký được 5 domain .ONLINE, .STORE, .EU miễn phí. Các bạn tiến hành như sau

Trước tiên vào trang https://fake-it.ws/de/ để tạo thông tin cá nhân của Quốc gia Đức.

Trước tiên cần tạo tài khoản trên wedos, bằng cách truy cập vào trang: https://client.wedos.com/login/logreg.html

Lưu ý: Email của bạn, số điện thoại phải ghi theo chuẩn +490 xxxxxxxxxx (Có dấu cách phía sau số 0)

Sau đó bạn sẽ thấy 1 email gửi về kèm Password. Tiến hành đăng nhập vào tài khoản và tiếp tục truy cập trang để đăng ký domain .eu, miễn phí https://www.wedos.cz/vanoce#kupony

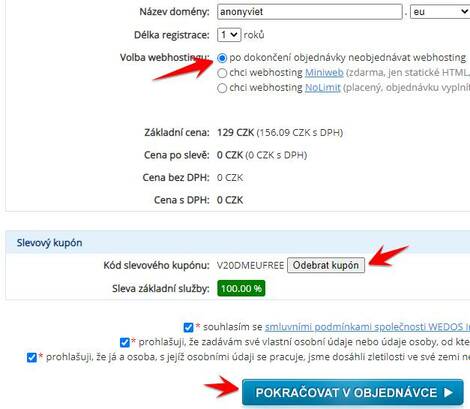

Click chọn loại domain bạn thích, mình sẽ chọn .eu

Nhập domain cần mua, check vào các thông tin bên dưới:

- po dokončení objednávky neobjednávat webhosting

- Mã Coupon tùy theo từng domain, cụ thể:

- .eu: V20DMEUFREE

- .online: V20DMONLINEFREE

- .store: V20DMSTOREFREE

Tiếp tục điền thông tin theo các hình bên dưới

Vào trang https://fake-it.ws/de/ để Fake thông tin đăng ký. Lưu ý:

- Telefone phải điền đúng định dạng +490 xxxxxxxxxx

- DIC: đây là mã VAT, bạn search Google hoặc nhập theo định dạng DExxxxxxxxx (9 số)

Tiếp tục nhập lại thông tin và check đúng như trong hình

Bước cuối cùng click vào Dokončit Objednávku

Bây giờ bạn check mail sẽ thấy thông báo như bên dưới là thành công rồi đó.

Bây giờ truy cập vào trang https://client.wedos.com/home/ vào menu DNS -> DNS servers change để cấu hình DNS trỏ Domain về hosting của bạn.

Tham khảo bác Phạm Tiếp MMO4ME

]]> https://anonyviet.com/tut-dang-ky-ten-mien-online-store-eu-mien-phi-1-nam/feed/ 5

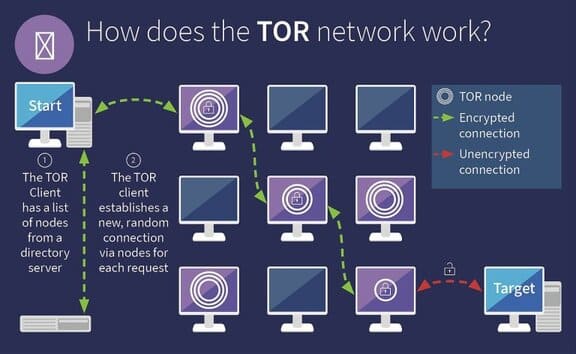

https://anonyviet.com/cach-tao-website-tren-dark-web-va-deep-web/ https://anonyviet.com/cach-tao-website-tren-dark-web-va-deep-web/#respond Sun, 20 Dec 2020 07:27:51 +0000 https://anonyviet.com/?p=23683 Dark web hay Deep web là một tảng băng chìm trong thế giới internet. Những website chúng ta thấy được trên internet chỉ chiếm 30%, còn 70% còn lại nằm trong Deep Web. Để truy cập nội dung của Deep Web hay Dark Web bạn cần dùng trình duyệt Tor, và dấu hiệu nhận biết của các trang web đó là có đuôi .onion. Chắc hẵn có nhiều bạn sẽ đặt ra câu hỏi domain .onion mua ở đâu? Và làm sao để tạo Website trên Dark Web hoặc Deep Web. Trong bài viết này AnonyViet sẽ hướng dẫn bạn các tạo tạo Website .onion trên Dark Web và Deep Web bằng Windows và Linux.

Lưu ý là mình đã giả sử các bạn đã có các kiến thức về web và đã tạo được web rồi nhé. Còn nếu các bạn vẫn chưa có kiến thức và không biết tạo web như thế nào, thì xem các khóa học miễn phí của AnonyViet.

Cách tạo Website Dark Web trên Windows

Bước 1: Cài đặt & cấu hình server

Để tạo một website Dark Web, bạn sẽ cần một web server để cung cấp web dịch vụ ẩn (hidden service site) từ hệ thống của mình. Tài liệu chính thức của Tor khuyến cáo không nên sử dụng máy chủ web Apache thông thường. Thay vào đó, Tor khuyến nghị sử dụng máy chủ web Savant trên Windows hoặc máy chủ Web thttpd trên Mac OS X, Linux và các hệ điều hành UNIX khác. Apache “rất lớn và có nhiều chỗ làm lộ địa chỉ IP của bạn hoặc thông tin nhận dạng khác, ví dụ như trong trang 404” nhưng cũng lưu ý rằng “Savant có thể cũng gặp những vấn đề này”.

Điểm mấu chốt là việc cấu hình máy chủ web rất quan trọng. Nếu bạn đang chạy một trang Tor ẩn rất nhạy cảm, bạn sẽ cần phải xem qua cài đặt của máy chủ web và đảm bảo rằng web server đó không làm rò rỉ bất kỳ thông tin nào có thể được sử dụng để nhận dạng bạn, chẳng hạn như địa chỉ IP của bạn.

Mình sẽ sử dụng Savant làm ví dụ ở đây, nhưng bạn cũng có thể đặt các tùy chọn tương tự trong các web server khác.

Để cấu hình Savant, hãy mở phần mềm Savant và nhấp vào nút “Configuration”.

Từ cửa sổ cấu hình, bạn sẽ cần đặt mục “Server DNS Entry” thành “localhost” để liên kết Savant với localhost. Điều này đảm bảo trang web của bạn chỉ có thể truy cập được từ máy tính của bạn, vì vậy mọi người sẽ không thể truy cập nó qua Web bình thường và thấy bạn đang lưu trữ website Tor ẩn được.

Bạn khia báo port cho Web của mình.

Sau khi webserver được định cấu hình, bạn cần thêm nội dung của mình. Theo mặc định, Savant sử dụng thư mục C:\Savant\Root (bạn có thể thay đổi đường dẫn này từ tab Paths). Hãy copy bộ source code web của bạn vào đấy.

Bạn có thể kiểm tra xem nó có hoạt động không bằng cách nhập localhost vào thanh tìm kiếm trình duyệt của bạn. Nếu bạn đặt một cổng khác thay vì 80, thì bạn chỉ cần điền cổng đó vào sau chữ localhost, ví dụ bạn đặt cổng 1000, thì bạn chỉ cần nhập localhost:1000.

Bây giờ Tor đã được cài đặt và webserver đang chạy, tất cả những gì bạn phải làm là cho Tor biết về điều đó. Bạn có thể thêm thông tin này vào tệp torrc thông qua giao diện người dùng đồ họa Vidalia, nhưng mình đã gặp lỗi và phải thực hiện việc này bằng tay.

Trước tiên, hãy tắt Tor nếu nó đang chạy.

Tiếp theo, tìm tệp torrc của bạn. Nếu bạn đã cài đặt Tor Browser, bạn sẽ tìm thấy nó trong thư mục Tor Browser\Data\Tor. Click chuột phải vào tệp torrc và chọn Open with Notepad.

Thêm đoạn code dưới vào cuối tệp:

# Hidden Service

HiddenServiceDir C:\Users\Name\tor_service

HiddenServicePort 80 127.0.0.1:80

Thay thế C:\Users\Name\tor_service bằng đường dẫn đến thư mục Tor. Không sử dụng thư mục đã chứa trang web của bạn. Thư mục này phải là một thư mục trống.

Thay thế :80 bằng cổng mà webserver đang sử dụng trên hệ thống của bạn. Ví dụ: nếu máy chủ web đang chạy trên cổng 5000, bạn phải đổi thành HiddenServicePort 80 127.0.0.1:5000.

Lưu tệp sau khi chỉnh sửa. Bạn cũng sẽ phải tạo thư mục mà bạn đã chỉ định, nếu nó chưa tồn tại.

Khởi động lại Tor sau khi bạn thực hiện xong. Sau đó, bạn sẽ phải kiểm tra Message Log để xem có bất kỳ thông báo lỗi nào không.

Nếu Message log không có lỗi, hãy tiếp tục thực hiện bước tiếp theo. Kiểm tra thư mục dịch vụ ẩn mà bạn đã tạo. Tor sẽ tạo hai tệp trong thư mục là hostname và private_key. Không cung cấp cho bất kỳ ai tệp private_key nếu không họ có thể mạo danh trang Tor dịch vụ ẩn của bạn.

Mở file hostname trong Notepad, nó sẽ cho bạn biết địa chỉ của trang Tor dịch vụ ẩn mới của bạn. Điền địa chỉ này vào trình duyệt web Tor của bạn và bạn sẽ thấy trang web của mình. Cung cấp địa chỉ cho người khác để họ có thể truy cập trang web của bạn. Hãy nhớ rằng mọi người phải sử dụng Tor để truy cập trang web dịch vụ ẩn của bạn.

Phương pháp này chỉ dạy cách thiết lập trang web, nó không dạy bạn cách bảo mật trang web đó, vậy nên đừng đi lung tung trang web bạn vừa mới tạo nhé, kẻo mất cả web lẫn máy tính đó.

Cách tạo website Dark Web trên Linux

Bước 1: Cài đặt Tor

sudo apt install tor -y

Bước 2: Cài đặt Tor Browser

Truy cập vào trang download của Tor Browser và chọn hệ điều hành bạn đang sử dụng.

wget https://www.torproject.org/dist/torbrowser/9.5.3/tor-browser-linux64-9.5.3_en-US.tar.xz

tar xf tor-browser-linux64-9.5.3_en-US.tar.xz

cd tor-browser_en-US

./browser

Sau khi cài đặt Tor Browser, bạn có thể mở “Tor Browser” và nó sẽ tự động kết nối với mạng Tor. Trong lần chạy đầu tiên, Tor có thể yêu cầu bạn “Kết nối” với Tor hoặc “Định cấu hình” cho nó. Chọn cái đầu tiên trừ khi bạn đang sử dụng proxy hoặc ở trong khu vực cấm Tor.

Bước 3: Host Server

Tạo tệp HTML.

sudo echo "It works" > /var/www/html/index.html

Khởi chạy nginx.

sudo systemctl start nginx

Bước 4: Tạo một dịch vụ ẩn

Bạn cần tìm tệp “torrc”, rất có thể nó nằm trong /etc/tor. Chúng ta có thể di chuyển đến thư mục đó bằng lệnh cd:

cd /etc/tor/

Cuối cùng, dùng lệnh “ls” để hiển thị các tệp hoặc thư mục có trong đường dẫn hiện tại.

ls

torrc torsocks.conf

Nếu bạn tìm thấy tệp torrc thì bây giờ chúng ta cần chỉnh sửa nó. Bạn có thể sử dụng Vim, emacs, hoặc đơn giản là GNU nano để chỉnh sửa tệp. Để chỉnh sửa tệp trong nano, chỉ cần chạy lệnh sau trong terminal. Nếu bạn là root, bạn có thể bỏ qua sudo.

sudo vim torrc

Hoặc dùng lệnh sudo nano torrc.

Kéo xuống và tìm chỗ giống đoạn code bên dưới. Bạn cũng có thể dùng tính năng find để nhanh chóng tìm thấy vị trí đó.

Bạn cần phải bỏ comment hai dòng dưới đây:

#HiddenServiceDir /var/lib/tor/hidden_service/

#HiddenServicePort 80 127.0.0.1:80

Bước 5: Kiểm tra Dịch vụ Tor

Với những thay đổi được ghi vào tệp torrc và server chạy ở 127.0.0.1:80, việc làm cho máy chủ bạn vừa tạo có thể truy cập được qua Tor cũng đơn giản như khởi động dịch vụ Tor. Chúng ta có thể thực hiện việc này bằng dòng lệnh sau:

sudo tor

Khi khởi động Tor lần đầu tiên với cấu hình mới, một địa chỉ .onion sẽ được tạo tự động. Thông tin này sẽ được lưu trữ trong “/var/lib/tor/hidden_service” (hoặc một thư mục khác nếu được chỉ định trong tệp torrc). Xem để địa chỉ website dark web của bạn là gì, hãy gõ lệnh:

sudo cat /var/lib/tor/hidden_service/hostname

]]> https://anonyviet.com/cach-tao-website-tren-dark-web-va-deep-web/feed/ 0

https://anonyviet.com/red-team-va-blue-team-trong-an-ninh-mang-la-gi/ https://anonyviet.com/red-team-va-blue-team-trong-an-ninh-mang-la-gi/#respond Tue, 15 Dec 2020 06:46:17 +0000 https://anonyviet.com/?p=23782 Phát hiện ra các điểm yếu của hệ thống và đánh giá các biện pháp phòng thủ mạng là những cách tốt nhất để các ngăn chặn các mối đe dọa mạng và duy trì an ninh mạng cho hệ thống. Tuy nhiên, hầu hết các tổ chức gặp khó khăn trong việc phát hiện các cuộc xâm nhập và tấn công mạng mới do tội phạm mạng thực hiện để hack hệ thống phòng thủ mạng có quy mô. Đây là lúc Red Team & Blue Team thực hiện một cuộc tập trận không gian mạng để bảo mật các điểm xâm nhập dữ liệu và vá các lỗ hổng mạng.

Trong an ninh mạng, thuật ngữ Red Team và Blue Team được sử dụng để các cuộc tập trận an ninh mạng theo thời gian thực mà ở đó Red Team đóng vai trò là những kẻ tấn công, nhằm hack vào hệ thống phòng thủ mà Blue Team đang bảo vệ . Đây là trận chiến mà những bộ não hàng đầu phải đọ sức với nhau. Để trau dồi kỹ năng của bạn với tư cách là một chuyên gia an ninh mạng, tốt nhất bạn nên sử dụng nền tảng phù hợp để hiểu sâu hơn về quy trình.

An ninh mạng là một nghệ thuật được và các tổ chức như EC-Council chuyên đào tạo về về phòng thủ mạng. Bài viết này sẽ phân tích các bộ kỹ năng bạn cần và năng khiếu nào của bạn phù hợp với Red Team và Blue Team.

Red Team là gì?

Theo định nghĩa của Cơ quan An ninh Quốc gia Hoa Kỳ (NSA), Red Team là một nhóm chuyên đột nhập và xâm nhập, thu thập thông tin đã được phân loại và không để lại dấu vết. Trong lĩnh vực mạng, Red Team tập trung vào việc kiểm tra khả năng thâm nhập của các hệ thống khác nhau và mức độ bảo mật của chúng. Red Team giúp phát hiện, ngăn chặn và loại bỏ các điểm yếu trong khi tấn công các lỗ hổng bảo mật. Red Team thực hiện điều này bằng cách sử dụng tất cả các kỹ thuật thâm nhập mạng và dữ liệu hiện có của họ. Điều này giúp các tổ chức xác định các lỗ hổng có thể gây ra mối đe dọa cho hệ thống của họ.

Blue Team là gì?